text stringlengths 100 9.93M | category stringclasses 11

values |

|---|---|

将蜜罐技术应用到内网攻击感知中,一篇硕士论文的研究过程与demo实现,抛砖引玉。计划的系列文章内容分为以下几个部分,按照论文撰写的脉络来讲:

1. 蜜罐与内网安全选题思考

2. 蜜罐技术科普与发展简述(2016年)

3. **常见内网攻击类型及检测思路-本文**

4. 多款开源蜜罐数据样例与应用分析

5. 攻击序列、攻击模式与攻击者标签

6. 攻击模式匹配算法提出

7\. demo系统设计

8\. demo实现过程中的一些技术点

7. 实验室环境下的测试过程

8. 我的论文小结(附参考文献列表)

* * *

这里说的内网通常指的是局域网或企业内网(通常会通过访问控制技术和互联网相... | 社区文章 |

# 在WIN10上不使用Mimikatz绕过LSA保护(PPL)

|

##### 译文声明

本文是翻译文章,文章原作者 redcursor,文章来源:redcursor.com.au

原文地址:<https://www.redcursor.com.au/blog/bypassing-lsa-protection-aka-protected-process-light-without-mimikatz-on-windows-10>

译文仅供参考,具体内容表达以及含义原文为准。

从Windows 8.1(和Server 2012

R2)开始,Microsoft引入了一项称为LSA保护的功能。此功能基于PPL技术,它是一种纵深防御的安全... | 社区文章 |

# 第五空间 CreativityPlus & BalsnCTF 2019 Creativity

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

* * *

两道一致考点的CTF题目,放在一起进行讨论。

首先先看 BalsnCTF 的题目。

题目给出了下面的代码。

pragma solidity ^0.5.10;

contract Creativity {

event SendFlag(address addr);

address public target;

uint randomNumber = 0;

fu... | 社区文章 |

# 浅谈命令执行的绕过方法

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 0x00 前言

命令执行漏洞已经学过很久了,但一直没有系统地简单总结一下命令执行的绕过方法。这里简单归纳总结一下:

## 0x01 常见的命令执行函数

因为之前已经详细总结过,这里只总结一些常见的:

system() #输出并返回最后一行shell结果。

exec() #不输出结果,返回最后一行shell结果,所有结果保存到一个返回数组里。

passthru() #只调用命令,把命令的运行结果原样地直接输出到标准输出设备上。

popen()、proc_open()... | 社区文章 |

1.1.1 ms16-075漏洞简介及利用前提

1.ms16-075漏洞简介

Windows SMB

服务器特权提升漏洞(CVE漏洞编号:CVE-2016-3225)当攻击者转发适用于在同一计算机上运行的其他服务的身份验证请求时,Microsoft

服务器消息块 (SMB)

中存在特权提升漏洞,成功利用此漏洞的攻击者可以使用提升的特权执行任意代码。若要利用此漏洞,攻击者首先必须登录系统。然后,攻击者可以运行一个为利用此漏洞而经特殊设计的应用程序,从而控制受影响的系统。此更新通过更正Windows服务器消息块

(SMB)

服务器处理凭据转发请求的方式来修复此漏洞。微软将其定义为KB3164038,有关该漏洞的详细介绍请参阅其网... | 社区文章 |

# Windows 10 19041版本的Infinity hook 原理

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 一.原理

国外友人发表的一篇文章[https://p4xon.blog/hooking-all-system-calls-in-windows-10-20h1/

](https://p4xon.blog/hooking-all-system-calls-in-windows-10-20h1/)中提到了如何在20h1版本的Windows进行inf hook.

然而我发现在19041上存在不兼容.因此阅读原作者文章对其源码进行修改来学习infinity hook原理.

简... | 社区文章 |

**作者:维一零

原文链接:<https://weiyiling.cn/one/firefox_0day_case_analysis>**

## RCE部分

在渲染进程通过一个JS脚本利用XSL对象解析的UAF漏洞执行远程ShellCode。

### 漏洞原理

利用程序首先定义一些XML,内部包含多个XSL对象。

随后调用transformToDocument方法导致Convert函数被调用。

Convert函数的调用堆栈如下,txMozillaXSLTProcessor::TransformToDocument经过多层调用执行了Convert函数。

Convert函数取参数时使用了JS::ToString,导致用户自定义的回调... | 社区文章 |

# 虎汪大战之phpmyadmin篇

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

> 欢迎 **《黑客X档案》作者 yizhigu** 入驻银弹实验室。

> **《黑客X档案》** :黑客X档案是国内发行量最大的网络安全(电脑黑客)类杂志,也是一本面向大众的普及类网络安全杂志。

* * *

> 作者 | yizhigu,master

> 编辑 | Ann

## 01 开战

**【大家好,我是汪星人yizhigu】**

虎汪大战即将拉开帷幕,这日我正在筹备我的兵器库。汪星好友Master在群中发来求助,遇到 **AppServ的WAMP套件**

不知如何下手,正巧另一汪星好友CNIU... | 社区文章 |

## 前言

上一篇文章主要讲解了论文中具有代表性的模块的代码实现,这一篇文章主要讲论文的整体架构和处理流程,包括数据生成,数据收集,数据处理等。

## 整体架构

1.后端给前端下发渲染任务

2.前端进行渲染,并且将部分结果进行hash后发送给后端

3.渲染任务同时搜集浏览器信息,设备信息,一并发送给后端

4.后端接收到数据进行处理

5.生成浏览器指纹与设备指纹

6.将指纹存储到数据库,并将指纹打印到前端

## 模块整合/数据生成

作者使用loader.js进行模块整合,测试项目大概如下

this.testList.push(new CubeTest('normal'));

this.testLis... | 社区文章 |

# 事件响应中的恶意软件分析(下集)

|

##### 译文声明

本文是翻译文章,文章来源:360安全播报

原文地址:<http://www.redblue.team/2016/02/a-soft-introduction-to-malware-analysis.html>

译文仅供参考,具体内容表达以及含义原文为准。

在上集中,我们对当前信息安全行业的事件响应状况进行了分析,并且讲述了我们实验环境的搭建要素,我们将在下集中给大家继续介绍我们的实验分析过程。

在配置好了实验所用的虚拟机之后,我们还需要在目标主机中创建一个较大的攻击面,以此来保证我们所部属的恶意软件能够正常运作。在这一步骤中,我们可以安装一个老版本的,存在漏洞的Java... | 社区文章 |

# 2.bWAPP OS Command Injection(Blind)&PHP Code Injection 系统命令执行

## **LDAP Injection (Search)**

LDAP 全英文:Lightweight Directory Access

Protocol,翻译过来就是轻量级的目录访问协议。其实就是访问目录,浏览目录。有很多企业存储一些数据信息,例如部门信息,部门里成员的信息,公司的可用设备信息等,这些信息单独放在类似于网站的那种数据库中的话,会显的有点大材小用,而把它们放在目录中,文本中最合适。好比在文档中搜索指定的内容,在目录中搜索指定的文件一样。

LDAP

也有自己指定的语法,也可理解为它是一个存储信... | 社区文章 |

AssassinGo是一款使用Golang开发,集成了高可用信息收集、基础攻击向量探测、Google-Hacking综合搜索和PoC自定义添加并对目标进行批量检测等功能的自动化Web渗透框架,该框架有着基于Vue的WebGUI,前后端交互主要采用WebSocket技术,会将结果实时显示在前台,并且其可扩展性极强,用户实现各模块接口即可添加自定义功能。

**项目网址:** <https://assassin-go.ink>

**Github:** <https://github.com/AmyangXYZ/AssassinGo>

## **功能**

### **信息收集部分**

1. HTTP安全头部检查

2. 服务器识别

... | 社区文章 |

文章来源:[安全客](http://bobao.360.cn/learning/detail/3170.html)

作者:[k0pwn_ko](http://bobao.360.cn/member/contribute?uid=1353169030)

### 前言

内核漏洞对我来说一直是一个坎,记得两年前,刚刚接触二进制漏洞的时候,当时今天的主角刚刚出现,当时调试这个漏洞的时候,整个内心都是崩溃的,最近我重温了一下这个漏洞,发现随着自己学习进步,对整个内核漏洞分析的过程也变的越来越清晰,而且在这个内核漏洞的调试过程中发现了一些很有意思的调试细节,因此想把自己的这个调试笔记分享出来,希望能和大家多多交流,也能有更多的进步。

今天的主角... | 社区文章 |

## AWS Metadata Disclosure via “Hardcoded Host” Download Function

当我们访问网站时,有时我们都会找到从该网站下载文件的链接,下载的文件可以是网站操作指南,教程或其他文档。

我在Bugcrowd上挖漏洞时,接手一个私人项目,打开网站,我发现一个下载PDF文档的链接,url格式如下:

https://redacted.com/download?file=/2019/08/file.pdf

当找到这样的URL时,我猜想是否存在“任意文件下载”漏洞,于是我试着访问该链接,使用浏览器下载`file.pdf`文档。

我将URL更改为下面的形式,试着寻找任意文件下载漏洞

... | 社区文章 |

本文是翻译文章,原文链接为:<https://zerottl.com/posts/xss-in-amazon-india/>

这是一份描述我在datavault.amazon.com上的XSS的文章。一个URL的值被渲染显示在页面上,没有经过任何清洗导致了XSS漏洞。这是一年前向Amazon报道的,此漏洞之后已经得到修复。

我使用amass对amazon.in的域名进行了子域名手机。Aquatone用于对子域名列表中的每个站点进行页面截屏。经过与页面截屏进行对照,我对datavault.amazon.in站点进行深入挖掘。

当我登陆的amazon.in后,下图是我访问datavault.amazon.in的截图。

除了我注册amaz... | 社区文章 |

# 探索基于.NET下实现一句话木马之SVC篇

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 0x01 前言

本文是探索.NET三驾马车实现一句话木马的完结篇,如果前两篇没有看的同学可以浏览安全客地址(ashx一句话

<https://www.anquanke.com/post/id/151960> 、 asmx一句话

<https://www.anquanke.com/post/id/152238>)或者云影实验室公众号的历史消息,至于这三篇文章包含的代码片段已经同步到笔者的[github](https://github.com/Ivan1ee)上,如果有需求请自取。

那么闲话少叙,回归... | 社区文章 |

## 前言

审计iCMS 7.0.13的时候发现一天前刚刚爆出了一个新的CVE,CVE-2019-7160后台getshell漏洞。

于是跟进分析一下这个漏洞。

实验环境:osx+apache2+php7+mysql5.7

icms官网:<https://www.icmsdev.com/>

## 漏洞分析

### 大致流程

此漏洞需要先登录后台,利用do_IO()上传ZIP文件至根目录,再利用do_local_app()对ZIP文件进行解压生成shell文件。

### 上传文件

首先定位到do_IO()

public function do_IO(){

files::$watermark_enab... | 社区文章 |

今天给大家分享一下逻辑漏洞的挖掘方法,现在越来越多的网站,尤其是大一点的,由于白帽子的蜂拥而至,大量的明显漏洞已经被修复的差不多了,只有零碎被初来乍到的白帽子挖了出来,大多都是些反射跨站、少量信息泄露等、虽然这种漏洞没多分,但是还是觉得没白挖,毕竟确认了。

逻辑漏洞成为了众多白帽子的新目标,莫名的逻辑漏洞这个方向成为了白帽子的方向,挖这类漏洞很多白帽子觉得无从下手,有可能是经验还不是很多,不过没关系,继续坚持挖一下看看。

记得我第一个严重的漏洞就是一个逻辑类漏洞《网易任意邮箱密码重置漏洞》,说起这个漏洞,就觉得莫名的兴奋,因为这个漏洞是我不经意发现的,因为当时我经常使用网易邮箱,在注册账号的时候,突然跳出一个链接,让我绑定手机号,这... | 社区文章 |

# 浅析ASN在信息收集中的作用

## 0x0 前言

关于ASN,也许很多人和我一样在大学里面学过,但是可能对此不是很深入了解,虽然只是一个很小的点,这里我还是想把它展开下并浅述下其应用,希望能够帮助大家理解ASN。

## 0x1 什么是ASN

Autonomous System Number(ASN),中文名称:自治系统号

**定义:**

> An autonomous system number is a unique identifier that is globally

> available and allows its autonomous system to exchange routing information

>... | 社区文章 |

# 【技术分享】甲方安全日常之一场反击灰色产业链的暗战

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

**作者:Darker@0Kee Team**

**投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿**

**0x1 起因**

近期信息安全部收到公司某业务部门反馈,有部分用户账户被盗。

在分析登陆来源和账号异常行为后发现,被盗账户集中于某特定人群,全部用于电信诈骗相关的SEO,并且登陆来源存在共同点:用户都曾使用了某第三方工具

XX助手,历史登录ip中都存在一个可疑IP:117.158.x.x。

由此初步怀疑第三方工具泄露了用户密码,而可疑IP和这个第三... | 社区文章 |

# 对抗向善:防御成员推理攻击

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

在成员推理攻击中,攻击者训练一个二分类器,该分类器将目标分类器预测的数据样本的置信度分数向量作为输入,预测该数据样本是目标分类器训练数据集的成员数据还是非成员数据。成员推理攻击会对机器学习造成严重的隐私和安全威胁,尤其是在训练数据集敏感的应用场景中(例如,生物医学记录和位置跟踪),成功的成员推理会导致严重危害。比如如果攻击者知道受害者的数据被用来训练医疗诊断分类器,那么攻击者就可以直接推断受害者的健康状况。除了隐私之外,成员推理还会损害模型提供者的训练数据集的知识产权,因为收集和标记训练数据集可能需要大量... | 社区文章 |

**作者:Evi1hui@QAX A-TEAM

原文链接:<https://mp.weixin.qq.com/s/3PqYHGklnTb-5eWuNammWA>**

MariaDB是MySQL数据库系统的一个复刻,由社区开发,旨在继续保持在GNU GPL下开源。甲骨文公司收购了 MySQL 后,有将 MySQL

闭源的潜在风险,因此社区采用分支的方式来避开这个风险。MariaDB的目的是完全兼容MySQL,包括API和命令行,使之能轻松成为MySQL的代替品。近日,奇安信CERT在日常监测中从oss-security邮箱中监测到这枚MariaDB提权漏洞,经研判虽这个漏洞到达不了风险通告流程,但由于和监测到此漏洞比较有意思故有了... | 社区文章 |

# 【技术分享】内网渗透——网络环境的判断

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

****

****

**作者:**[ **t0stmail**](http://bobao.360.cn/member/contribute?uid=138185681)

**稿费:300RMB(不服你也来投稿啊!)**

******投稿方式:发送邮件至**[ **linwei#360.cn** ****](mailto:linwei@360.cn) **,或登陆**[

**网页版**](http://bobao.360.cn/contribute/index) **在线投稿**

**前... | 社区文章 |

# 利用 Office XML 文档捕获 NetNTLM 哈希值

##### 译文声明

本文是翻译文章,文章原作者 bohops,文章来源:bohops.com

原文地址:<https://bohops.com/2018/08/04/capturing-netntlm-hashes-with-office-dot-xml-documents/>

译文仅供参考,具体内容表达以及含义原文为准。

## TL; DR

Office XML(.xml)文档可以通过SMB调用远程XSL样式表。如果远程XSL样式表位于攻击者控制的服务器,则可获取被攻击用户的net-NTLM身份验证哈希值(质询/响应消息)。后续操作上,攻击者可以离线破解此哈希值... | 社区文章 |

原文:[brokenbrowser](https://www.brokenbrowser.com/referer-spoofing-patch-bypass/)

原作者:[Manuel Caballero](https://twitter.com/magicmac2000)

译: **Holic (知道创宇404安全实验室)**

去年我演示过一个简单的方法在 Edge 上进行 [referrer 欺骗](https://www.brokenbrowser.com/referer-spoofing-defeating-xss-filter/),可以用来欺骗 referer,还有额外惊喜:比如 XSS 过滤器的绕过。

今天我发现... | 社区文章 |

# 《Chrome V8 源码》39. String.prototype.split 源码分析

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 1 介绍

字符串是 JavaScript

中的重要数据类型,其重要性不仅体现在字符串是应用最多最广泛的数据类型,更体现在V8中使用了大量的技术手段来修饰和优化字符串的操作。接下来的几篇文章将集中讲解字符串的相关操作。本文先讲解

String.prototype.split 的源码以及相关数据结构,再通过测试用例演示 String.prototype.split

的调用、加载和执行过程。

**注意** (1)Sea of Nodes 是本文的先导... | 社区文章 |

# 2021 祥云杯 Crypto-Write Up

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

芜湖,这次祥云杯又是神仙打架,密码学一共有四道题,个人觉得最后一道题目有意思一些。

## Random_RSA

from Crypto.Util.number import *

import gmpy2

import libnum

import random

import binascii

import os

flag=r'flag{}'

p=getPrime(512)

q=getPrime(512)

e... | 社区文章 |

## 前言

去年十二月份的时候我在先知上投稿了一篇[无字母数字命令执行黑魔法——shell脚本变量](https://xz.aliyun.com/t/11934),讲了讲Linux下某些环境变量在某些特定情况下可以发挥的作用,但当时我写的时候其实并没有太过于把这个技巧放在心里,因为我当时觉得这种技巧也只可能在CTF题目作为一个有趣的考点进行考察,很难在实际渗透中发挥作用。

直到今年做ctfshow的极限命令执行的时候,学会了利用数字构造字母进行命令执行的方法,再到后来水群的时候有个师傅遇到了个问题,就是自己已经可以命令执行了,但输入的命令全都变成了小写,而某个想要执行的命令必须得大写,那时我就想到既然我都可以无字母数字rce了,解决... | 社区文章 |

# 使用HTML注入进行信息泄露

##### 译文声明

本文是翻译文章,文章原作者 d0nut,文章来源:medium.com

原文地址:<https://medium.com/@d0nut/better-exfiltration-via-html-injection-31c72a2dae8b>

译文仅供参考,具体内容表达以及含义原文为准。

本篇文章讲述了我如何发现一个漏洞利用点,并且可以bypass现有安全机制,使我获得5位数赏金。

## 一个奇怪的HTML注入案例

AndréBaptista和Cache-Money正在研究一个非常有趣的漏洞,它最初是一个简单的字符集bypass,经过一系列操作可以使目标(由于dompurify... | 社区文章 |

**作者:dawu@知道创宇404实验室**

**日期:2018/05/04**

**英文版本:<https://paper.seebug.org/983/>**

#### 0x00 前言

2018/04/30,`vpnMentor`公布了 `GPON`

路由器的高危漏洞:验证绕过漏洞(CVE-2018-10561)和命令注入漏洞(CVE-2018-10562)。将这两个漏洞结合,只需要发送一个请求,就可以在

`GPON路由器` 上执行任意命令。本文在复现该漏洞的基础上,分析了相关漏洞形成的原因。

#### 0x01 漏洞文件定位

在有回显的远程命令执行漏洞中,使用 `ps` 命令往往能够很好地定位到漏洞点。

可以很明显地看... | 社区文章 |

# Chrome Issue 776677(CVE-2017-15399)asm.js UAF漏洞分析

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 0x00 前言

之前一直在学习V8方面的漏洞,对于asm.js层的UAF漏洞还是第一次接触,本文将详细分析Chrome Issue 776677漏洞以及其利用方法。

## 0x01 前置知识

### asm.js

>

> asm.js不是一门新的语言,而是JavaScript的一个子集。由Mozilla于2013年提出,主要为了提升JS引擎执行代码的速度。通俗来说,同样是js代码,符合asm.js规范的代码对JS引擎更加友好,JS引擎在... | 社区文章 |

# **前言**

文章涉及的技术并不深,只是本人在学习进程注入过程中的记录,文章的内容将涉及到进程注入基础、通过快照自动获取Pid、分离加载shellcode、IAT导入表的基本处理、静态源码基本处理等,过程中需要理解的部分,我会尽可能言简意赅。

## **0x01 简单描述**

进程注入就是给一个正在运行的程序开辟一块内存,把shellcode放入内存,然后用一个线程去执行shellcode。

## **0x02 shellcode**

所有代码示例都使用从 Metasploit Frameworks Msfvenom 工具生成的相同 64 位 shellcode。

msfvenom -p windows/x64/exec C... | 社区文章 |

本文由红日安全成员: **l1nk3r** 编写,如有不当,还望斧正。

## 前言

大家好,我们是红日安全-代码审计小组。最近我们小组正在做一个PHP代码审计的项目,供大家学习交流,我们给这个项目起了一个名字叫 [**PHP-Audit-Labs**](https://github.com/hongriSec/PHP-Audit-Labs) 。现在大家所看到的系列文章,属于项目

**第一阶段** 的内容,本阶段的内容题目均来自 [PHP SECURITY CALENDAR

2017](https://www.ripstech.com/php-security-calendar-2017/)

。对于每一道题目,我们均给出对应的分析,并... | 社区文章 |

# 3月31日热点 - 勒索软件周-大部分是小变种

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 资讯类

勒索软件周 – 2018年3月30日 – 大部分小变种

[ https://www.bleepingcomputer.com/news/security/the-week-in-ransomware-march-30th-2018-mostly-small-variants/](https://www.bleepingcomputer.com/news/security/the-week-in-ransomware-march-30th-2018-mostly-small-varian... | 社区文章 |

**作者:yyjb@360高级攻防实验室

原文链接:<http://noahblog.360.cn/untitled-2/>**

## 背景

2021年8月份有两个较严重的漏洞需要关注,其中包括NFS ONCRPC XDR Driver

远程代码执行漏洞CVE-2021-26432以及RDP客户端远程代码执行漏洞CVE-2021-34535。

我们的目标是分析这些潜在影响可能较大的漏洞是否容易在实际的场景中被利用。这里,我们分析NFSXDR漏洞CVE-2021-26432。

## NFSXDR驱动服务简介

## 补丁分析

分析补丁我们能比较容易确定漏洞修补的位置。

其中一处修改的地方是在函数OncRpcMsgpDecodeRpc... | 社区文章 |

### Linux下Hook方式汇总

* #### 导语

* Linux下的Hook方式,从ring3到ring0,姿势很多,但其实是互通的,这里总结自己实现的几个。

/****** Ring3 ******/

LD_PRELOAD劫持.so

ptrace API调试技术Hook

PLT劫持

/******* Ring 0 *******/

针对系统调用的hook

--首先获得sys_call_table

利用sys函数的嵌套实现hook调用的子函数

... | 社区文章 |

# 原文链接

<https://david942j.blogspot.com/2017/02/project-one-gadget-in-glibc.html>

# glibc里的one-gadget

## 介绍

one-gadget 是glibc里调用`execve('/bin/sh', NULL,

NULL)`的一段非常有用的gadget。在我们能够控制ip(也就是pc)的时候,用one-gadget来做RCE(远程代码执行)非常方便,比如有时候我们能够做一个任意函数执行,但是做不到控制第一个参数,这样就没办法调用`system("sh")`,这个时候one

gadget就可以搞定了。我之前每次都是用IDA去手动找的,哪怕我原来... | 社区文章 |

# 国际间谍与阴谋:当俄罗斯成功渗透摩根大通

|

##### 译文声明

本文是翻译文章,文章来源:360安全播报

原文地址:<https://medium.com/@kim_crawley/a-tale-of-international-espionage-and-intrigue-when-russia-infiltrated-jpmorgan-chase-d14c3773a4d7#.g8kdhlw5c>

译文仅供参考,具体内容表达以及含义原文为准。

摩根大通集团的总部位于美国纽约,其银行总存款约为1.5万亿美元,占美国存款总额的25%。摩根大通银行目前拥有6000多家分行,是美国最大金融服务机构之一。除此之外,摩根大通还是一家跨... | 社区文章 |

**作者:漂亮鼠

原文链接:<https://mp.weixin.qq.com/s/KPHU8D_bC_zjD5LmyDWL_g>**

## 0x00 前言

去年看了portswigger的top-10-web-hacking-techniques-of-2020-nominations-open文章,里面列举了2020年比较热门的技术,非常有意思,地址是(<https://portswigger.net/research/top-10-web-hacking-techniques-of-2020-nominations-open>)。在一系列前沿技巧中我看到了这篇(<https://samy.pl/slipstream/>)

... | 社区文章 |

# ThinkPHP5.0.x RCE分析与利用

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## ThinkPHP 5.0.x (<=5.0.23) RCE分析

### 漏洞原理分析

为了分析`5.0.23`之前所存在的安全问题,不妨在Github上查看`5.0.23`和`5.0.24`发行的 **Change.log**

可以看到Request类中对method方法进行了改进,而Request类是ThinkPHP中处理请求的文件,因此使用Beyond

Compare对5.0.23和5.0.24进行比较发现:

可以看到,在`5.0.24`中对`$this->method`新增了白名单过... | 社区文章 |

### 前言

近些年以来,黑客攻击者多次使用具有破坏性的恶意软件对系统进行攻击。而这些攻击通常伴随某些针对性,其常常会被意识形态、政治目标甚至财务目标来影响。

这些具有破坏性的攻击由于会导致数据丢失或业务运营,所以对企业影响甚大。而若要恢复这些攻击造成的影响则要数周或数月,同时在修复过程中可能会造成企业利润已经声誉的下降。

最近的一些攻击已经表明了攻击的伤害性有多大。去年,NotPetya攻击行为影响了全球多家公司。

去年2月,研究人员也发现了影响奥运会的`OlympicDestroyer`恶意攻击。

`Shamoon`是McAfee公司一直进行监控的具有破坏性恶意软件。 本月初,McAfee

Foundstone紧急事件响应团队对... | 社区文章 |

作者:[腾讯湛泸实验室](https://media.weibo.cn/article?id=2309404192902644407039&jumpfrom=weibocom

"腾讯湛泸实验室")

#### 0x00 简述:

最近Intel CPU爆出两个重大安全漏洞Spectre ,meltdown,漏洞广泛影响1995年之后的处理器。intel

cpu存在设计上的缺陷,导致攻击者可以读取系统(windows或linux)kernel的内存,不受系统权限的限制。Spectre

,meltdown漏洞由Google研究团队ProjectZero发现,已经在2017-06-01把两个漏洞报告给相关cpu厂商。ProjectZero团队... | 社区文章 |

# 【技术分享】简单的缓冲区溢出分析

|

##### 译文声明

本文是翻译文章,文章来源:netsec

原文地址:<http://netsec.ws/?p=180>

译文仅供参考,具体内容表达以及含义原文为准。

****

**翻译:**[ **阻圣** ****](http://bobao.360.cn/member/contribute?uid=134615136)

**稿费:200RMB(不服你也来投稿啊!)**

**投稿方式:发送邮件至linwei#360.cn,或登陆**[ **网页版**

****](http://bobao.360.cn/contribute/index) **在线投稿**

**前言**

本文将详细说明如... | 社区文章 |

# Java反序列化之与JDK版本无关的利用链挖掘

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 一、前言:

总感觉年纪大了,脑子不好使,看过的东西很容易就忘了,最近两天又重新看了下java反序列化漏洞利用链相关技术,并尝试寻找新的利用链,最后找到commons-collections中的类DualHashBidiMap能够触发利用链,不依赖于JDK,然后对比了ysoserial代码,暂未发现使用DualHashBidiMap类的触发的方式,遂记之。

## 二、环境准备

JDK1.8

IDEA

commons-collections-3.1.jar

这里IDEA需要更改下调试情况下的配... | 社区文章 |

# Mysql 数据库攻击面

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

Mysql数据库在无论是在渗透测试还是正常使用都是比较常见的数据库,在十一假期期间总结梳理了mysql近些年的常见攻击利用方法,通过自己的实践分析也有了更深刻的认识,希望能对大家有帮助,这里分享给大家。

## 0x01 简单介绍

MySQL 是最流行的关系型数据库管理系统,在 WEB 应用方面 MySQL 是最好的 RDBMS(Relational Database

Management System:关系数据库管理系统)应用软件之一。

MySQL 是一个关系型数据库管理系统,由瑞典 MySQL AB 公司开发,目前属... | 社区文章 |

11月8日-9日,韩国2018 POC(Power of

Community)安全大会在首尔揭开帷幕,汇聚各国顶级黑客高手,共同探讨安全界的热门议题。POC是韩国最大的安全技术峰会,今年已经是第十二届,2006年一群韩国黑客与安全研究专家决定以“交流技术、分享知识”为目的举办会议,并将其命名为POC(Power

of Community,社区力量),它是目前互联网安全界举办历史最悠久的大会之一。时至今日,POC已经成为了国际知名的安全技术交流峰会。

**【议题PPT下载】:<http://powerofcommunity.net/2018.htm>**

### WebGoat.SDWAN.Net in Depth

**演讲者:Den... | 社区文章 |

# 360安全大脑赋能安全运营与应急响应:海量数据下的实战方法论

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

> 导语:“常态实战化的安全运营,能够提升企业整体威胁发现和应急响应的能力,在发生安全事件时,改进检测和响应时间,以最短时间保障业务系统的正常运行。”

“常态实战化的安全运营,能够提升企业整体威胁发现和应急响应的能力,在发生安全事件时,改进检测和响应时间,以最短时间保障业务系统的正常运行。”8月19日——21日,第八届互联网安全会(ISC

2020)的应急响应与安全运营论坛中,360集团信息安全中心负责人张睿带来《基于360安全大脑的威胁运营落地与实践》的分享,从360威胁运营的思路与... | 社区文章 |

# 钓鱼小技巧-XLM

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

XLM钓鱼不是一项新的技术,自从公开以后,网上有很多对其的分析文章,这里仅仅做一个分享和摸索记录。文章中有问题的地方还请指出。

## 一个简单的例子

新建一个excel表格,右键选择表,选择插入

插入ms excel4.0宏表

随后在单元格输入以下内容,并将A1格内容改为Auto_Open,随后隐藏这个表就好。

随后保存为启用宏的文档。

当鱼儿点开,选择启用宏时就会调用计算器,并弹窗

## 扩展及原理

通过Auto_Open可以让宏表自动运行,通过隐藏宏表可以做到简单的隐藏效果。

而在实战环境中,我们更关注的是能否... | 社区文章 |

# Cross-Site Search

# 1.概念解释

Cross-Site Search 又称 `XS-Search` 是在没有办法在受害者及其同源网站注入js脚本的情况下,

通过一些其他手段泄露受害者网站的用户数据的一类攻击手法的统称也是常说的 `侧信道攻击` , 由于前提是不能执行js代码, 所以 `XS-Search`

很难获取用户的cookie. 但是依然可以通过泄露用户的敏感数据造成危害

由于 XS-Search 是一类攻击手法的统称所以说起概念会较为抽象, 下面用几种具体的攻击手法来说明这种攻击的具体含义

# 2.实例分析

## 2.1 通过Chrome xss auditor

在chrome中如果通过一个ifr... | 社区文章 |

# pwnhub time injection带来的新思路

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

前几天pwnhub的一道新题`全宇宙最最简单的PHP博客系统`,带来了不少time injection的新思路,今天写这篇文章研究一下

## 题目分析

题目直接给出了源码

核心代码非常少,我就把漏洞文件的代码全部给出了

article.php

<?php

require 'conn.php';

$id = $_GET['id'];

if(preg_match("/(sleep|benchmark|outfile|dumpfile|load... | 社区文章 |

# 前言

这篇文章算是总结一下我之前抓包遇到的一些问题, 个人属性里带bug, 所以遇到的问题会比较多, 算是给大家提供一个抓包抓不到应该如何解决的思路。

# 工具介绍

Android中可用的抓包软件有fiddler、burpsuite、Charls、HttpCanary、Packet

Capture、tcpdump、wireshark等等。tcpdump和wireshark可以解决部分不是使用HTTP/HTTPS协议传输数据的app,

用tcpdump抓包, 用wireshark分析数据包。

如果想抓取三大运营商传输的数据包并分析, 因其路由规则的限制, 可能还是需要在android系统中利用iptables设置反向代理,

用Fi... | 社区文章 |

## CSAW 2018 部分web Writeup

CSAW的题目质量相当不错,有一定的难度,有一段时间没有打过CTF了,实力退步的很明显,现在题目环境还没关,继续水一水啦(滑稽.jpg)

如果有对题目了解不深刻的地方,欢迎各位大师傅指出,感激不尽。

### Ldab

dab

http://web.chal.csaw.io:8080

默认进来题目有一个搜索框,感觉是和数据库差不多的,打开界面显示如下信息。

OU CN SN GivenName UID

Employees pminksy Minsky Petepminsky

Employees bharley Harle... | 社区文章 |

# 恶意程序初探

## Test1 原始代码

### 代码

#include <stdafx.h>

#include <windows.h>

using namespace std;

int main(int argc, char** argv)

{

unsigned char buf[] = "\xfc\xe8\x89\x00\x00\x00\x60\x89\xe5\x31\xd2\x64\x8b\x52\x30\x8b\x52\x0c\x8b\x52\x14\x8b\x72\x28\x0f\xb7\x4a\x26\x31\xff\x31\xc0\xac\x3c\x61\x7... | 社区文章 |

# 【技术分享】基于SQLite数据库的Web应用程序注入指南

|

##### 译文声明

本文是翻译文章,文章来源:exploit-db.com

原文地址:<https://www.exploit-db.com/docs/41397.pdf>

译文仅供参考,具体内容表达以及含义原文为准。

****

翻译:[scriptkid](http://bobao.360.cn/member/contribute?uid=2529059652)

预估稿费:200RMB

投稿方式:发送邮件至[linwei#360.cn](mailto:linwei@360.cn),或登陆[网页版](http://bobao.360.cn/contribute/i... | 社区文章 |

[AppCache](https://developer.mozilla.org/zh-CN/docs/Web/HTML/Using_the_application_cache)(Application

Cache)是HTML5提供的应用缓存机制的一组接口,在各大浏览器(曾经)都有实现。它通过用户指定的manifest缓存特定页面从而使这些页面即使在离线状态的都可以访问,提高了访问速度且减轻了服务器的压力。

但随着技术发展,像Service

Worker这种新的客户端缓存技术逐渐有了取代AppCache这种老大哥技术的趋势。AppCache由于其技术实现的缺陷,也被安全研究人员发现了一些漏洞。本文针对Chrome下的AppCache... | 社区文章 |

# Adobe ColdFusion:CVE-2017-3066漏洞的其他利用思路

|

##### 译文声明

本文是翻译文章,文章原作者 Matthias Kaiser ,文章来源:https://codewhitesec.blogspot.hk/

原文地址:<https://codewhitesec.blogspot.hk/2018/03/exploiting-adobe-coldfusion.html>

译文仅供参考,具体内容表达以及含义原文为准。

## 一、前言

在最近一次渗透测试任务中,我的小伙伴Thomas遇到了几台服务器,这几台服务器上运行着Adobe ColdFusion

11以及12平台,其中某些服务器存在CVE-2... | 社区文章 |

## PCB final shotshot一题两解

比赛期间学的挺多的现在记录下自己的心得

#### 程序分析

##### 大致浏览

题目并没有进行去符号的处理

##### main

从这里可以可以大概知道程序在干什么,代码量不是很大我们接下来进行单步的分析。

##### create

这里先让你创建了一个waepon的name,然后在输入长度,进行一个输入,没有什么漏洞点

##### show

这个函数中有一个格式化字符串是可以进行利用的,但是比较麻烦的是参数是在bss段,利用起来泄漏很容易但是写操作比较难。

##### drop

这里在free weapon后进行了指针的置0所以并没有uaf之类的洞

##### shot

这里的... | 社区文章 |

# 使用Cutter和Radare2对APT32恶意程序流程图进行反混淆处理

##### 译文声明

本文是翻译文章,文章原作者 checkpoint,文章来源:research.checkpoint.com

原文地址:<https://research.checkpoint.com/deobfuscating-apt32-flow-graphs-with-cutter-and-radare2/>

译文仅供参考,具体内容表达以及含义原文为准。

OceanLotus(海莲花),也称APT32,攻击目标主要是东亚国家。研究表明该组织一直在持续更新后门、基础设施和感染单元。海莲花攻击的主要目标是东亚国家的企业和政府组织。

APT32的工具... | 社区文章 |

# 2月7日安全热点 - CNCERT发布2017年钓鱼网站分布趋势报告

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 资讯类

CNCERT发布 2017年钓鱼网站分布趋势报告

<https://mp.weixin.qq.com/s/aDVIG7_QTaMCHAwgrqnHDA>

Securelist发布2017年第4季度的DDoS攻击报告

<https://securelist.com/ddos-attacks-in-q4-2017/83729/>

Cisco:网络安全 CTF 系列第三部分: 实施

<https://blogs.cisco.com/perspectives/cyber-... | 社区文章 |

# 12月27日安全热点 - 传感器猜解PIN码/破解加密PDF文档

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 资讯类

123456仍是今年最火密码,password紧随其后

<https://www.bleepingcomputer.com/news/security/-123456-remains-most-common-password-found-in-data-dumps-in-2017/>

伊朗网络安全风险或许不应无视

<https://www.washingtonpost.com/opinions/we-ignore-iran-at-our-peril/2017/12/2... | 社区文章 |

# 【CTF攻略】CTF线下赛AWD模式下的生存技巧

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

作者:Veneno@Nu1L

稿费:200RMB

投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿

Hello,大家好,我是Nu1L战队队长Veneno,通过这篇文章说一下关于CTF线下赛的AWD模式(当然也有一些比赛是沙盒模式),以及身为一只Web狗的你如何在各位大佬们的手下存活:)可能没有技术干货,大家勿喷:)

**1- 何为AWD**

****

Attack With Defence,简而言之就是你既是一个hacker,又是一个manager。

比赛形... | 社区文章 |

# 【缺陷周话】第45期:进程控制

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 1、进程控制

函数在加载动态库时,如果没有加载预期的动态库,会导致非预期的行为甚至恶意代码执行,这类问题称作“进程控制”。导致进程控制的最主要的原因是:从一个不可信赖的数据源或不可信赖的环境中加载动态库。例如:使用LoadLibrary()

函数加载动态库,在没有指明绝对路径的情况下,顺序由搜索顺序决定,而搜索顺序是由注册表主键控制。详细请参见CWE-114: Process Control。

注册表主键 | 搜索顺序

---|---

SafeDllSearchMode=1 | 1\. 应用程序被加载... | 社区文章 |

# BLE安全初探之HACKMELOCK

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

Author: Larryxi@360GearTeam

## 0x00 环境搭建

低功耗蓝牙技术(Bluetooth Low

Energy)作为一种无线通信技术,其设计目标和实现与经典蓝牙技术有很大的不同,关于其的概述和技术细节可以参考文末的链接和著作。本文会结合书本知识对其中的协议数据包进行备注,以加深对主从设备交互流程的理解,进一步探索针对某BLE应用的攻击方式。

环境主从设备的选取是参考[BLUETOOTH SMART

HACKMELOCK](https://smartlockpicking.com/h... | 社区文章 |

>

> 很早就有深入分析学习一款源代码审计工具的想法,在查找rips源码分析相关资料时,发现相关的学习分析资料较少,于是选择rips作为该系列文章的分析对象,因为没有最新版的rips的源码,因此选取的rips源码为已公开的版本。

> 因为我是第一次将具体的分析写下来,并且本身的技术能力问题,在某些场景下的用语或者技术细节描述可能存在偏差,请师傅们包涵。

## 引言

RIPS是一个源代码分析工具,它使用了静态分析技术,能够自动化地挖掘PHP源代码潜在的安全漏洞

## 本篇内容

作为本系列文章的开始,只介绍rips的逻辑流程以及lib文件夹下各文件大致内容分析,不具体分析代码审计的细节,相关细节在之后的文章中分析

## 整体结构

... | 社区文章 |

# Windows进程注入payload分析

|

##### 译文声明

本文是翻译文章,文章原作者 modexp,文章来源:modexp.wordpress.com

原文地址:<https://modexp.wordpress.com/2018/07/15/process-injection-sharing-payload/>

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

上次一篇文章讨论了[编写进程注入payload](https://modexp.wordpress.com/2018/07/12/process-injection-writing-payload/)时的一些问题。本文的目的是讨论将payload部署到... | 社区文章 |

# 【技术分享】通过劫持DNS解析服务器攻击目标

|

##### 译文声明

本文是翻译文章,文章来源:thehackerblog.com

原文地址:<https://thehackerblog.com/respect-my-authority-hijacking-broken-nameservers-to-compromise-your-target/index.html>

译文仅供参考,具体内容表达以及含义原文为准。

****

****

**翻译:**[ **pwn_361**

****](http://bobao.360.cn/member/contribute?uid=2798962642)

**预估稿费:300RMB**

*... | 社区文章 |

# IOST公链P2P远程拒绝服务漏洞

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 漏洞分析

IOST公链使用Go语言开发,Go语言的make函数如果参数控制不当容易产生拒绝服务漏洞。在IOST的公链代码中搜索 **make**

,找到了一处貌似可以利用的地方。

func (sy *SyncImpl) getBlockHashes(start int64, end int64) *msgpb.BlockHashResponse {

resp := &msgpb.BlockHashResponse{

BlockInfos: make([]... | 社区文章 |

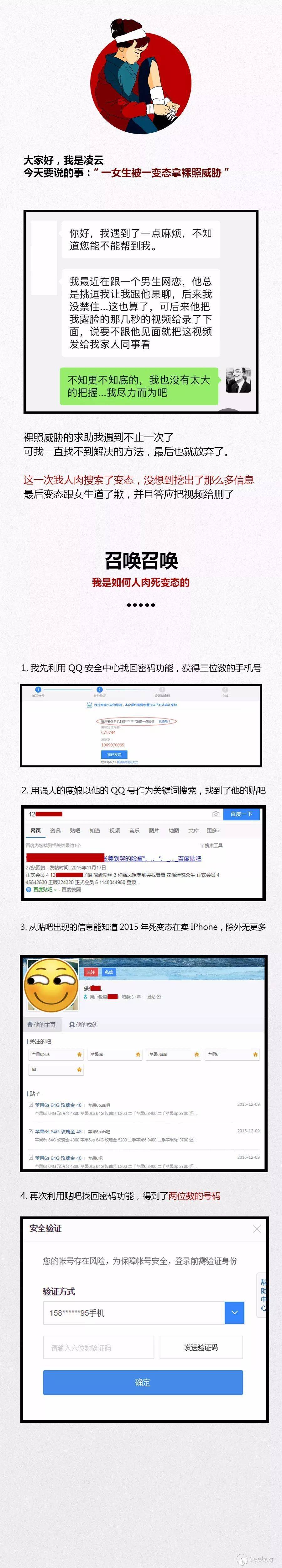

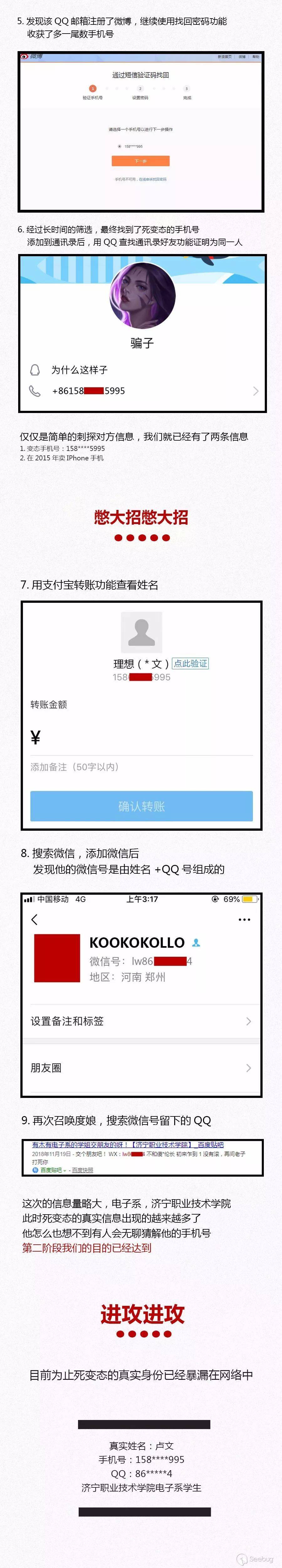

**作者:凌云

公众号:[我会永远在你身后](https://mp.weixin.qq.com/s/vj5OPvqAPxCpDqIi0dtgWQ "我会永远在你身后")**

](https://github.com/microsoft/omi)中的多个漏洞,其中最为严重一个是远程代码执行漏洞,编号为[CVE-2021-38647](https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-38647),也被称为OMIGOD,该漏洞影响OMI

1... | 社区文章 |

# PF_RING FT 证书检测漏洞利用

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 0x01 PF_RING FT功能介绍

源码地址: <https://github.com/ntop/PF_RING>

简介:

PF_RING™ FT is taking one step further, it assists any flow processing

application in the packet classification activity. PF_RING™ FT implements a

flow table that can be used to keep tra... | 社区文章 |

# 【技术分享】Zepto敲诈者木马再变种,360天擎推出“敲诈先赔”

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

****

**前言**

近日,360威胁情报中心捕获到新一批的zepto敲诈者木马开始通过邮件附件传播,与以往有所不同的是,新一波的邮件附件,不再使用之前的js脚本作为最初的下载器,而是改用HTA脚本。

一旦中招,用户电脑上的视频、图片、文档等文件内容会被加密,扩展名被改为.zepto,并修改桌面背景图片提示要求支付比特币赎金。

图1中毒后要求支付比特币赎金的桌面背景图片

**技术说明**

最新变种的Zepto敲诈者病毒,病毒的本体还是之前的Locky家族,... | 社区文章 |

## **0x01 概述**

关于HIDS,并不是一个新鲜的话题,规模较大的企业都会选择自研,而如果你刚刚接手一个公司的网络安全,人手相对不足,那么OSSEC能帮助你安全建设初期快速搭建一套安全系统,后期如果遇到瓶颈也可以考虑自研去解决一些问题。

## **0x02 主要功能介绍**

OSSEC的主要功能包括日志分析、文件完整性检测、Rootkit检测以及联动配置,另外你也可以将自己的其他监控项集成到OSSEC中。

### **1)日志监控**

日志是平常安全运维中很重要的一项,OSSEC日志检测为实时检测,OSSEC的客户端本身没有解码文件和规则,所监控的日志会通过1514端口发送到服务端。

配置项可以在配置在每个agent的os... | 社区文章 |

# SNMP配置文件注入获取shell

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 测试过程

前不久,我在测试一个web应用时,发现可以注入任意内容到SNMP配置文件中,然后利用更新的配置文件来重启服务;我已经能够通过web接口修改社区字符串(community

string:人类可读的字符串数据值)并且允许访问任意IP,我个人感觉觉得这个发现虽然挺有意思,但是也很low。我跟我的朋友Sandro

Gauci说到这个情况,恰巧他有所了解,并说当以特定方式访问SNMP服务器时可以让服务器执行shell命令。这听起来就很有意思了,比只是向配置文件中写入几行东西好玩多了,于是我开始深挖。

... | 社区文章 |

# 【CTF攻略】FlappyPig HCTF2016 Writeup

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

**作者:**[ **FlappyPig**

****](http://bobao.360.cn/member/contribute?uid=1184812799)

**预估稿费:600RMB(不服你也来投稿啊!)**

**投稿方式:发送邮件至linwei#360.cn,或登陆 **[

**网页版**](http://bobao.360.cn/contribute/index)** 在线投稿**

**Flip**

**一.本题是一个linux下的qt程序。*... | 社区文章 |

# 【技术分享】从甲方的角度谈谈WAF测试方法

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

作者:[lewisec_com ](http://bobao.360.cn/member/contribute?uid=2778418248)****

稿费:300RMB(不服你也来投稿啊!)

投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿

**

**

**0X01 测试思路**

**环境搭建**

服务器:使用DVWA搭建一套包含各类漏洞的网站,并开启access日志以供分析。DVWA搭建过程不细说。

WAF:反向代理部署,将DVWA服务器做反向代理后映射... | 社区文章 |

文章来源:<https://github.com/artsploit/solr-injection/>

* * *

## 概述

在这篇文章中,我们提出了一种新漏洞:“Solr参数注入”,并且分享了如何在不同的场景下构造exp。 同时,本文总结了Apache Solr的历史漏洞。

Apache Solr是一个开源企业搜索平台。Solr使用Java语言开发,隶属于Apache Lucene项目。 Apache

Solr的主要功能包括全文检索、命中标示、分面搜索、动态聚类以及文档处理。

同时它还集成了数据库功能:你可以运行服务器,创建集合,并向它传输各种类型的数据(例如文本,xml文档,pdf文档等)。Solr会自动索引这些数据,同时提供... | 社区文章 |

**0x00:前言**

由于杀软的规则在不断更新 所以很多之前的过杀软方法基本上都不行了 而且随着php7逐渐扩张 assert马也将被淘汰 所以本文将提出几种免杀思路 效果很好

而且不会被杀软的正则和沙盒规则约束。

**0x01:自定义加密Bypass**

部分杀软会直接将一些编码函数如Base64、编码后的关键字或组合函数加入了规则 比如某dir+

比如这个 都能被检测出是shell

所以为了防止这种的规则 自定义加密显然是最优解

自定义加密可选性多了 只要能把加密后的字符还原回去就行 比如base32 base58 这类的base编码全家桶 或者自定义ascii移位

甚至是对称加密算法等都是可以绕过这类规则检测

... | 社区文章 |

## SRC逻辑漏洞挖掘浅谈

_[前言]_

距离最近挖src到今天刚好一个月了,最近比较忙吧。具体应该算是5月份了,上一个月挖src的同时也被拉去参加《西安互联网安全城市巡回赛》了,还算比较幸运,通过几个逻辑漏洞,线下赛获得还算不错的结果。这个月的逻辑漏洞也相对集中。于是想写篇文章针对逻辑漏洞稍微总结一下。并且包括js静态文件信息泄漏的利用,对于这一的出发点点也是因为在这次比赛中通过js静态文件找到了一个相对不错的高危,在这篇文章做一个引入,具体将更新在下一篇文章中。

## 1.资产收集

### 1.1业务范围

巧用搜索引擎首推谷歌查看了解SRC旗下涉及到的业务,收集其对应的业务下的域名,再进一步进行挖掘,如:

整理,再进行常规资产... | 社区文章 |

# ISOON2021 线下域渗透题解

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## ISOON2021 线下域渗透题解

### 拓扑图

注:写wp的时候因为换过一次环境,所以ip可能会有所变化~

## 0x 01 web

<http://192.168.10.48/>

访问为一个wordpress

扫描目录,发现robots.txt

发现存在插件wp-file-manager,通过搜索发现一个任意文件上传漏洞

<https://github.com/w4fz5uck5/wp-file-manager-0day/blob/master/elFinder.py>

#!/usr/... | 社区文章 |

# 漏扫动态爬虫实践

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

作者:9ian1i@0keeTeam

## 0x00 简介

动态爬虫作为漏洞扫描的前提,对于web漏洞发现有至关重要的作用,先于攻击者发现脆弱业务的接口将让安全人员占领先机。即使你有再好的payload,如果连入口都发现不了,后续的一切都无法进行。这部分内容是我对之前开发动态爬虫经验的一个总结,在本文将详细介绍实践动态爬虫的过程中需要注意的问题以及解决办法。

在Chrome的Headless模式刚出现不久,我们当时就调研过用作漏洞扫描器爬虫的需求,但由于当时功能不够完善,以及无法达到稳定可靠的要求。举个例子,对于网络请求,无法... | 社区文章 |

# honggfuzz-v2.X版本变异策略及const_feedback特性分析

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

honggfuzz在4月21日fuzzbench的性能测试[1]中一骑绝尘,战胜老对手AFL、libfuzzer摘得桂冠。前段时间,google

Project Zero

安全研究员也是通过对honggfuzz进行二次开发成功发现苹果闭源图片处理库的多个漏洞[2]。honggfuzz的2.X版本中引入的

`const_feedback` (使用被 fuzz

程序中的常量整数/字符串值通过动态字典处理输入文件)显著减少运行过程中指令迭代次数[3],提高了漏... | 社区文章 |

# DNSlog

## 0.说在前面

### 0.1.DNSlog工具

如果有自己的服务器和域名,可以自建一个这样的平台,直接使用BugScan团队开源的工具搭建即可:

<https://github.com/BugScanTeam/DNSLog>

另外我们也可以使用在线平台:

<http://ceye.io>

<http://www.dnslog.cn>

#### 0.1.1.`[www.dnslog.cn](http://www.dnslog.cn)`使用方法

(1)Get

SubDomain的意思是获取子域名,这里点击完就给我们一个三级域名。复制完后,打开新网页并粘贴在url上,访问[

(2)点击完会出现一条DNS记录[

##... | 社区文章 |

# 漏洞成因

由于两个代码管理平台均使用了go-macaron作为web框架, 而go-macaron中的session插件并没有对sessionid进行过滤,

从而导致了可以使用任意文件作为session的bug, 登陆其他任意账号.

P.S. 其实这个影响范围可以扩展到使用了go-macaron框架, 且存在文件上传的任何一个web应用中.

# 影响

攻击者可登陆任意账号包括管理员账号,同时可利用git hooks执行任意命令,同时存在严重的越权和命令执行问题。

# 分析

在gogs及gitea中均使用了go-macaron作为web框架, 也都使用了其中的session插件, 但是在go-macaron的session插件中,... | 社区文章 |

# 前言

在讲解CrossC2的通信API之前感觉有必要先说一下基础的用法,另外有错误欢迎指正(毕竟我是真的菜)。

# CrossC2

## 介绍

简单说CrossC2能让你的CobaltStrike支持Linux/MacOS/Android/IOS平台的Beacon上线。

[CrossC2-GitHub地址](https://github.com/gloxec/CrossC2)

## 实验环境

* CobaltStrike4.1

* CentOS7与MacOS

* CrossC2 - 2.2.2版(<https://github.com/gloxec/CrossC2>)

* C2-Profile(<https://... | 社区文章 |

# 【知识】11月3日 - 每日安全知识热点

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

**热点概要: Jackson-databind 反序列化漏洞预警(CVE-2017-15095)、App Store发现新的

iXintpwn/YJSNPI 变种、挖矿服务商CoinHive被黑!、杀软Vir.IT

eXplorer的提权漏洞、使用runscripthelper.exe绕过应用的白名单机制、QtBot intermediate

downloader的分析、FAME:友好的恶意软件分析框架**

**资讯类:**

Jackson-databind 反序列化漏洞预警(CV... | 社区文章 |

# 我们来谈一谈IDS签名

|

##### 译文声明

本文是翻译文章,文章来源:blog.ptsecurity.com

原文地址:<http://blog.ptsecurity.com/2018/03/we-need-to-talk-about-ids-signature.html>

译文仅供参考,具体内容表达以及含义原文为准。

## 一、前言

Snort和Suricata入侵检测系统在网络安全领域一直为人所熟知。WAF和IDS是两类安全系统,用来分析网络流量,解析上层协议,从而标记出恶意流量、攻击行为等。不同的是,WAF能够帮助服务器检测并避免仅针对他们的攻击,而IDS则是可以检测出所有网络流量中的恶意攻击(但仅限于检测)。

... | 社区文章 |

**作者:The_Itach1@知道创宇404实验室

日期:2022年10月25日**

## 漏洞简介

TOTOLINK NR1800X最近报了一些cve,现主要对其命令注入进行具体分析,以及对其登录绕过进行分析。

固件下载地址:<https://www.totolink.net/home/menu/detail/menu_listtpl/download/id/225/ids/36.html>

## 环境搭建

### 固件提取

binwalk提取固件

`binwalk -Me

TOTOLINK_C834FR-1C_NR1800X_IP04469_MT7621A_SPI_16M256M_V9.1.0u.6279_B20210... | 社区文章 |

**作者:heige@知道创宇404实验室

原文链接:<https://mp.weixin.qq.com/s/tb0K-qLcZo-9OeW3KsIrTg>**

最近曝光的在野0day挺多的,看起来又为今年的年终的总结提供不少弹药,看到这个漏洞我在朋友圈里简单评论下:

> CVE-2022-30190 (Follina)

> 这个漏洞在我的标准里可以算是"神洞"了,品相远比CVE-2021-40444要高。每次看到这种漏洞都有着“惋惜”的感觉/::-| ...

> 比较有意思8挂的是这个漏洞是crazyman 4月11日看到样本后在4月12日提交给MSRC,结果微软回复了个经典用语:“I finally had

> time t... | 社区文章 |

# 用Punycode进行SMiShing(SMS网络钓鱼)

|

##### 译文声明

本文是翻译文章,文章来源:https://www.zscaler.com/

原文地址:<https://www.zscaler.com/blogs/research/smishing-punycode>

译文仅供参考,具体内容表达以及含义原文为准。

网络犯罪分子想出提出新的方法来窃取用户隐私数据并从中获利。由于移动设备的流行和其功能的强大,使之正成为各种网络攻击的目标,而此前这些攻击行为的对象仅限于计算机。

其中一种攻击技术就是SMS网络钓鱼——SMiShing,其通过短信来发送攻击。在SMiShing中,移动用户会在短信或聊天应用程序中接收到钓... | 社区文章 |

## 文件包含

蒻姬我最开始接触这个 是一道[buuoj](https://buuoj.cn/challenges)的web签到题

进入靶机,查看源代码

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<meta http-equiv="X-UA-Compatible" content="ie=edge">

<title>Do... | 社区文章 |

iOS App渗透测试的介绍相对比较少,最近做了一次iOS渗透测试遇到了一些奇奇怪怪的问题,因此写成了这篇文章。

## 起因

手机设置代理后抓包发现App连登陆都登陆不上,登陆请求过程中返回“网络请求错误“的信息,burp没有看到具体数据包。那么大概就是App做了代理检测,当手机设置系统代理之后App不和服务端进行网络通讯。

一如既往的提取ipa包的可执行文件,iDA反编译在`Functions

window`搜索关键词"proxy",发现了一个`getProxyStatus`方法(Google了一下iOS检测系统代理,大部分文章也都指向了这个`getProxyStatus`以及`CFNetworkCopySystemProxySe... | 社区文章 |

# 栈迁移进阶

> leave == mov esp,ebp; pop ebp;

> ret == pop eip #弹出栈顶数据给eip寄存器

首先是栈迁移万金油模板的构造

#### alittle

bss6 = 0x601000+0x600

pl = b'a'*0x20+p64(bss6)+p64(read) #rbp=bss6 -> rax=bss6+(-0x20)

p.send(pl)

但read后会往后执行会走向结束,rsp并没有被我们所控制,所以我们还不能控制程序流

回头看一下leave处 `mov esp,ebp; pop ebp;`,应该是leave前0x60

1600未能放入rb... | 社区文章 |

# 梯度泄露攻击

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

在现代多节点的机器学习系统,如分布式训练、协作学习等系统中,交换梯度进行训练是一种被广泛采用的方法。例如对于我们比较了解的联邦学习而言,杨强教授有一句经典的话“数据不动模型动”,意思是说数据留在参与方本地,本地的数据不会泄露给其他参与方,参与方与中心服务器之间通过交互梯度信息进行协作训练。这背后的假设是,共享梯度是没问题的,或者说,各个参与方之间交互梯度是不会泄露数据的。但是事实上并非如此,从共享梯度中获取私有数据是可行的,这就是本文的主题.

## 梯度泄露攻击

为了执行攻击,我们首先随机生成一对伪输入和标签,然后执... | 社区文章 |

## 前言

之前dubbo爆过一些provider的rce洞,比如@Ruilin的CVE-2020-1948,还有一些其他写法导致的不同协议反序列化。分析这些漏洞我们可以看出,dubbo的consumer和provider通信的过程中,对rpc时传递的dubbo协议数据解析后直接进行了反序列化操作。

既然可以通过反序列化攻击provider,那能不能用类似的方法去攻击consumer呢?我们可以通过SSRF攻击Zookeeper结合[@threedream曾经发过的Rogue-Dubbo](https://xz.aliyun.com/t/7354)实现RCE

## 预期思路分析

### 1\. Dubbo consumer反序列化

... | 社区文章 |

最新勒索软件WannaCrypt病毒感染前后应对措施

simeon

针对WannaCrypt勒索病毒的讨论和技术文章是铺天盖地,大量的技术流派,安全厂家等纷纷献计献策,有安全厂家开发各种安全工具,对安全生态来说是一个好事,但对个人未必就是好事,我们国家很多用户是普通用户是安全小白,如果遭遇WannaCrypt勒索软件,我们该怎么办?是主动积极应对,还是被动等待被病毒感染,这完全取决于您个人选择,笔者战斗在病毒对抗的第一线,将一些经验跟大家分享,希望能对您有所帮助!本文收集了windowsxp-windows2012所有的补丁程序以及360等安全公司的安全工具程序供大家下载,下载地址:<http://pan.baidu.com... | 社区文章 |

**作者:V1NKe

来源:**<https://xz.aliyun.com/t/5267>

## 前言:

最近在学习的过程中,遇到一个很有趣的东西,就是`IO_FILE`和`Largebin Unsortbin

attack`的结合利用,这个技巧能延伸出来很多种利用方式。

## 正文:

就拿最近的*CTF上的`heap_master`来举例。

因为本文主讲利用技巧,所以具体程序分析这里就略过了。程序在`mmap`区域上对堆进行增删改,所以要想构造利用,就得在`mmap`区域上构造chunk。以下均在libc-2.23环境下进行。

### 漏洞点:

有一个类似于UAF的漏洞点。

### 利用初探:

程序没有show函数,那么便很... | 社区文章 |

**作者:raycp**

**原文来自安全客:<https://www.anquanke.com/post/id/197638>**

**cve-2015-7504是pcnet网卡中的一个堆溢出漏洞,可以溢出四字节,通过构造特定的数据可以劫持程序执行流,结合前面的cve-2015-5165中的信息泄露,便可以实现任意代码执行。**

## 漏洞分析

首先仍然是先介绍pcnet网卡的部分信息。

网卡有16位和32位两种模式,这取决于DWIO(存储在网卡上的变量)的实际值,16位模式是网卡重启后的默认模式。网卡有两种内部寄存器:CSR(控制和状态寄存器)和BCR(总线控制寄存器)。两种寄存器都需要通过设置对应的我们要访问的RAP(寄存... | 社区文章 |

# how2heap之house of lore && house of force

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

> 欢迎各位喜欢安全的小伙伴们加入星盟安全 UVEgZ3JvdXA6IDU3MDI5NTQ2MQ==

>

> 本文包含 house of lore,house of force

PS:由于本人才疏学浅,文中可能会有一些理解的不对的地方,欢迎各位斧正 🙂

## house of lore

### 序

我们的house of lore其实就是利用了small bin的机制而导致的任意地址分配,所利用的地方就是

[ ... ]

else

... | 社区文章 |

# GandCrab 5.1样本详细分析

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

作者:360企业安全华南基地

## 概述

最近国外安全研究人员发现了GandCrab勒索病毒的V5.1最新版变种,360企业安全华南基地团队马上对此事进行了相关跟进,获取到了相应的变种样本,确认此样本为GandCrab勒索家族的最新的变种,新版本增加了大量花指令,大部分关键功能都是动态获取

API,并且所有关键字符串也都被加密了。文件加密算法采用RSA-2048+ salsa20,并且加密共享目录中的文件,

并使用漏洞进程提权还将系统中指定的文档和文件加密为随机字符后缀,然后对用户进行勒索。天擎已能对该勒索者... | 社区文章 |

# 独家揭秘!到底是谁在“生产”害人不浅的博彩APP?

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

近期,接到360手机先赔用户反馈,使用彩票跟投(自动下注)软件在指定的博彩平台充值下注,前期盈利后期博彩平台无法访问后得知受骗。

## 起底“智xx”平台

自带推算彩票走势和中奖率算法,帮助用户在指定的博彩平台自动下注。在用户设置止盈资金后,根据倍投计划,帮助用户争取最大的收益。

### “智xx”平台使用方法

①填写注册用户名、注册密码、邀请码、验证码完成注册

②购买平台会员,月卡费用几百元

③完成指定博彩平台注册,并与其进行账户绑定

④选择并设置跟投方案,设置止盈收益,开启方案和计划后,可自... | 社区文章 |

Subsets and Splits

Top 100 EPUB Books

This query retrieves a limited set of raw data entries that belong to the 'epub_books' category, offering only basic filtering without deeper insights.